ICANN@十字路口:驾驭IANA职能管理权移交[1]

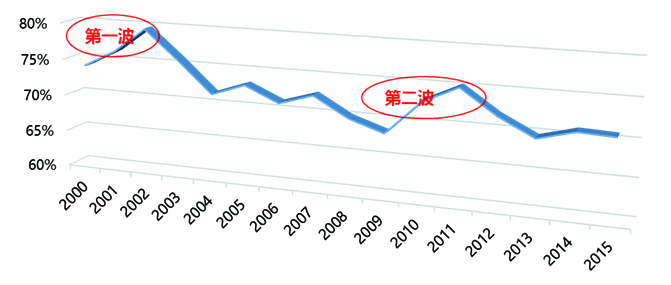

2012年和2013年发生的两大事件具有分水岭的性质,煮沸了互联网治理和网络安全这锅水,成为NTIA移交决策的催化剂:国际电信世界大会构成了美国单边主义网络政策的倾覆点,斯诺登泄密事件则激化了美国产业部门和安全部门的利益矛盾。

加之美国政府本来就有私有化IANA的初衷,2014年3月14日,NTIA最终宣布将放弃互联网关键职能的管理权,准备将其移交给“全球多利益相关方社群”。NTIA要求ICANN定移交计划,并且设定了众所周知的四个移交条件。NTIA尤其强调,移交计划要强化多利益相关方模式,不能以政府间组织或政府领导的组织取代当前NTIA扮演的角色。[2]

NTIA宣布的这个决定非常重要,广受讨论,以至于在中国社群中,“3•14决定”成为耳熟能详的名词。2016年3月17日,ICANN向NTIA提交了移交计划。移交计划由两部分组成:《IANA管理权移交方案》和《加强ICANN问责制的建议》。前者由“IANA管理权移交协调小组”起草,后者由“加强ICANN问责制跨社群工作小组”起草。

2016年6月9日,NTIA公布审核意见,表示ICANN提交的移交计划满足了此前设定的条件,表示如果贯彻并完成移交,有助于确保私有部门在跟互联网技术结构有关的决策中继续保持领导地位,避免一些外国政府以美国政府的特殊地位为借口主张应该由政府控制互联网域名系统。[3]

2016年8月16日,NTIA宣布不再延期现有合同。在写给ICANN新任总裁兼CEO马跃然(Göran Marby)的信中,美国商务部助理部长、NTIA局长施特里克林(Lawrence Strickling)表示:“如果不出现重大阻碍,NTIA将允许IANA职能合同在2016年10月1日到期后自动失效。”[4]重大阻碍暗指美国国会休会期结束之后有可能采取阻挠移交的新举动。

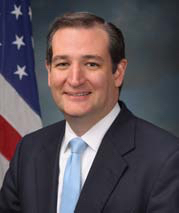

果然,2016年9月8日,从总统竞选中失意退出的共和党参议员克鲁兹(Ted Cruz)腾出手来,宣布将升级他此前的抵制行为,全力阻碍这次移交。在美国内部,分别以施特里克林为代表的主移交派和以克鲁兹为代表的阻碍移交派之间的突日益激化。主张移交派包括奥巴马政府、美产业界及其行业组织,阻碍移交派主要包括传统基金会等保守智库、国会保守势力。

2016年9月14日,在美国参议院司法委员会听证会上,两人为代表的主张移交派和阻碍移交派彻底摊牌,NTIA局长施特里克林和德克萨斯州参议员克鲁兹之间的冲突无以复加,克鲁兹当场表示按照联邦法律可以将施特里克林送进监狱,施特里克林也忍无可忍再不必忍,表示对克鲁兹指控的莫须有的罪名感到“义愤填庸”。[5]

2016年9月16日,克鲁兹为首的11位美国共和党参议员发表联合声明,要求民主党参议员加入他们,阻挠10月1日即将发生的移交。同一天,美国国务院三位负责信息和网络事务的高官联合发表文章,支持马上移交。此刻,距离移交仅剩两周的时间,一切迫在眉睫。

克鲁兹在国会的游说并未成功,他发动的最后一击发生在9月29日,德克萨斯州等美国四个州的总检察长向联邦地区法院提起诉讼,列举了这次移交将导致美国资产流失等一系列罪状,并要求法院发出临时禁令阻止移交。但是,请求在最后一刻被驳回,美国政府跟ICANN签订的IANA职能合同如期失效。参议员克鲁兹穷尽了所有手段施加阻挠,在最后一刻仍然败下阵来。

整个过程一波三折,充满戏剧性。交不交?何时交?立即移交?延迟移交?稍微延迟?长期延迟?这些悬念一直在不同的阶段以不同的方式占据着公众的注意力。整个过程具有高度的仪式感,宛如一场好莱坞电影。作为核心观众,ICANN社群成员身在其中,感同身受,持续观看了两年半的时间,在9月30日合同到期日,终于等来期盼已久的消息:美国放弃IANA职能的管理权。

交给谁:国际电信联盟Vs.全球多利益相关方

包括中国在内的许多发展中国家都希望国际电信联盟在全球互联网治理中发挥更大的作用,甚至主张由其接管ICANN,那么美国为什么极力反对国际电信联盟(ITU)接管ICANN?而是主张交给全球多利益相关方社群?

广泛而言,美国政府移交管理权的主要动机是为了实现ICANN的私有化(去政府化),维护产业界在全球互联网治理中的主导地位,避免全球互联网在斯诺登泄密事件之后走向分裂,避免一些国家联合起来重新建立一个跟ICANN平行的组织,遏制各国实施数据本土化政策的潮流。美国尤其竭力避免联合国或者其下属ITU等政府间组织接管互联网或者在互联网治理方面发挥更大的作用。所以,在四个移交条件中,强化多利益相关方模式是条件之一,同时,NTIA还专门强调,不交给政府间或政府领导的组织。相较而言,在各种讨论中,这个条件被提及的次数最多。

受访人施特里克林表示在过去十年里,关于互联网治理的主要辩论焦点就是仅仅由政府来监管,还是由多利益相关方来监管。美国政府一贯支持由多利益相关方来监管。但是,施特里克林也表示在美国也有人出于政治上跟奥巴马政府作对的动机反对多利益相关方模式。奥巴马的这些政敌认为,IANA职能管理权移交之后,实行多利益相关方模式会导致威权政府接管互联网。施特里克林则认为,这些人的看法没有事实依据。有趣的是,不管是诸如克鲁兹等反对移交的人,还是诸如施特里克林等做出移交决策的人,都从不同的视角出发,或多或少地将中国作为假想敌。2016年9月14日,在美国参议院司法委员会听证会上,克鲁兹连续多次炮轰ICANN新任总裁兼CEO马跃然,要求他表态是否赞成中国是互联网的敌人。不管是马跃然,还是施特里克林,都不赞同克鲁斯的说法,指出中国有6亿互联网用户,但是也都表示,如果这次移交失败,美国将严重失信,对多方的支持会减少,中国的主张会获得更广泛的支持。

受访人戴尔比安科主要担心ITU的投票原则,他认为ITU奉行一国一票原则,以这种方式通过的规则或条约会极大地威胁美国利益,伤害美国产业界的利益。他表示:“根据这种投票模式,ITU的任何成员国,不管多小,都拥有一票。而商业力量、民间团体、技术社群,这些互联网的缔造者,却在ITU没有任何投票权利。所以,毫无疑问,我所在NetChoice组织的所有成员公司,都极力反对将ICANN纳入联合国体系。”

受访人格罗斯担心则担心三个方面的内容。一是政府可能出于宗教因素、政治因素或公共道德等原因,来限制信息自由流通。二是由国际政府间组织接管全球互联网治理可能会限制创新的发展。他认为许多国家无法适应技术的飞快发展,试图减缓这一过程,或者设置一些阻碍。三是经济方面的原因,可能会加大获取信息的难度。

从2014年3月14日到2016年3月10日,针对如何满足NTIA的条件,全球各方进行了为期两年的辩论,最终向NTIA提交了由“IANA管理权移交协调小组”或“IANA-管理权”(ICG-Stewardship)起草的《IANA管理权移交方案》和由“加强ICANN问责制跨社群工作组”或“CCWG-问责制”(CCWG-Accountability)起草的《加强ICANN问责制的建议》。

对于“ICG-管理权”这个协调小组来说,这个为期两年的流程至少涉及到“NTIA-ICANN-ICG-OC”(美国商务部电信和信息管理局-互联网名称与数字地址分配机构-IANA管理权移交协调小组-运营社群)这四道分包流程。

首先,NTIA要求ICANN召集全球各个利益相关方提出移交计划。然而,为了满足NTIA的移交条件,ICANN协调13个社群的30名代表成立“IANA管理权移交协调小组”(中国CNNIC主任李晓东为30名代表之一)。接着IANA管理权移交协调小组动员三大运营社群献计献策:“域名社群”(ICANN的支持组织和咨询委员会,SO和AC)、“号码资源社群”(地区互联网注册管理机构,RIR)以及“协议参数社群”(互联网工程任务组,IETF)。

然后,各个社群根据各自职能通过自身流程响应ICG的要求,编制提案。在三大社群各自编制提案的过程中,又重新复制这个征询意见的流程。例如,“域名社群”设立了跟域名有关的跨社群工作组,提议成立一个新的独立法律实体——“移交后IANA”(Post-Transition IANA),作为ICANN旗下的附属机构,跟ICANN订立合同,负责跟域名有关的运营。

“CCWG-问责制”这个工作组也大致经历了相似的流程。2014年12月,“CCWG-问责制”工作组召开了第一次会议。到了2016年3月,工作组已经开过209次会议,打过404小时电话,写过12430封邮件。在最后的建议中,工作组也提议成立新的法律实体——“赋权社群”(EC)。根据加州法律,赋权社群将拥有任免ICANN董事会成员或重组董事会的权力。

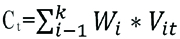

“赋权社群”由ICANN五个支持组织和咨询委员会组成:地址支持组织(ASO)、一般会员咨询委员会(ALAC)、国家和地区名称支持组织(ccNSO)、通用名称支持组织(GNSO)以及政府咨询委员会(GAC)。ICANN的章程被修改,使赋权社群具有以下权力:(1)拒绝ICANN董事会提出的运营计划、战略计划以及预算方案;(2)批准对基本章程的修改;(3)拒绝对标准章程的修改;(4)启动具有约束力的独立审核程序;(5)拒绝董事会关于IANA功能审核的决策。[6]

此外,“CCWG-问责制”工作组还进一步限定了ICANN的自身使命,在最大程度上避开意识形态、内容管理等最具争议的话题。美国担心ICANN在脱离美国政府的直接监管之后会擅自改变自身作为一个技术组织的定位,防止ICANN扩大自己的责任范围。工作组明确界定ICANN的使命,表示ICANN的使命是保证互联网的独特标识符系统的稳定和安全运行,并且必须严格按此执行,不能管制使用这些独特标识符的服务和内容。

在核心价值观部分,ICANN依靠市场机制来促进和维护域名系统市场的健康竞争环境。在关于ICANN价值观的陈述中,第5条将民间组织、技术社群、学界、用户跟企业一起归入到私有部门当中。ICANN核心价值观第5条:“ICANN植根于私有部门,包括企业利益相关方、民间团体、技术社群、学界以及用户,同时也应该意识到政府和公共机构负责公共政策,适当考虑政府和公共机构的公共政策建议。”[7]

在通向2016年3月ICANN第55届马拉喀什会议的过程中,关于政府咨询委员会(GAC)权力的辩论非常激烈。此前,ICANN旧章程第11条第2节第J款这样论述政府咨询委员会和ICANN董事会的关系:在政策的制定和采纳期间,应该适当考虑政府咨询委员会在公共政策问题上的建议。如果ICANN董事会想要采取行动的事项跟政府咨询委员会的建议存在冲突,那么ICANN董事会应该告知政府咨询委员会和相关政府不采纳建议的原因。此后,政府咨询委员会和ICANN董事会应该开展及时有效的沟通,寻求双方皆可接受的办法。[8]在ICANN新章程中,政府咨询委员会的权力被严格限制。“CCWG-问责制”工作组为了争取美国政府移交监管权,所提出的建议不仅符合NTIA设定的框架,即不能以政府领导的组织或政府间组织取代当前NTIA扮演的角色,而且还完全吻合美国参议院提出的细节要求。

2014年7月31日,美国桑恩(John Thune)和卢比奥(Marco Rubio)两位参议员曾给ICANN董事会主席克罗克(Steven Crocker)写过一封信。信件从三个方面具体指出如何限制政府在ICANN的权力:(1)不允许拥有投票权利的政府代表进入ICANN董事会;(2)政府的作用通过政府咨询委员会落实,限定为咨询层面;(3)修改ICANN章程,只有在政府咨询委员会获得全体共识的情况下,才可向ICANN董事会提建议。[9]

“CCWG-问责制”工作组的建议激起不少政府代表的激烈反弹。在通向ICANN马拉喀什会议过程中,涌现出来一个由零散的16个国家组成的准联盟来对抗这个会削弱政府权力的条款。这些国家包括法国及其带领的前法属殖民地国家(贝宁、几内亚、马里、刚果)与巴西/阿根廷率领的南美、拉美、加勒比国家(智利、多米尼加、巴拉圭、秘鲁、乌拉圭、委内瑞拉)。俄罗斯加入这个立场毫不让人惊讶。俄罗斯指责ICANN改革并无新意和诚意,仍是一个西方的组织。中国大致采取了战略模糊的方法,并没有加入这个阵营,而是保持作壁上观的态度。16国松散阵线指责多利益相关方社群对各国政府的敌视态度,认为政府在当前ICANN治理结构中所起到的作用太小,主要列举了四点让他们非常不满的内容:

第一,政府通过政府咨询委员会在ICANN只能扮演咨询的角色,而其他实体则可以通过起草政策建议扮演决策角色。第二,政府无法参加ICANN提名委员会(NomCom)来决定ICANN董事会、国家和地区名称支持组织(ccNSO)、通用域名支持组织(GNSO)、一般会员咨询委员会(ALAC)的领导职位,而ICANN内部的其他咨询委员会(AC)和支持组织(SO)却可以这样做。第三,政府不能进入ICANN董事会,而所有其他咨询委员会(AO)和支持组织(SO)可以直接或通过提名委员会的方式选举董事会成员。政府咨询委员会仅能做到在ICANN董事会任命一个不具有投票权利的联系人。第四,ICANN董事会可以轻易地抵制政府咨询委员会的建议(董事会内部60%的多数票即可抵制政府咨询委员会达成全体共识的建议),相较而言,通用域名支持组织(GNSO)仅以66%多数票通过的决策建议(PDP)需要在董事会获得高达三分之二的多数票方能抵制。[10]

由此可见,各国政府和政府咨询委员会的权力在ICANN缩水的程度有多高。法国政府代表对此表达了巨大失望和不满,认为这将导致政府在ICANN被彻底边缘化,从而为“GAFA”(谷歌、苹果、脸书、亚马逊)等美国产业利益集团让路。[11]法国与ICANN之间的矛盾积攒已久,法国认为自己在“wine”或“vin”(酒)等顶级域名上拥有巨大产业利益,而ICANN在落实这些域名时拒绝认可它们的地域性。为了抗议ICANN的这种做法,法国甚至升级到抵制欧美《跨大西洋贸易和投资伙伴关系协定》谈判的高度。[12]

如上所述,2014年3月14日,NTIA宣布要将IANA职能的管理权移交给“全球多利益相关方社群”,并设定了四个条件。受访人施特里克林是设定条件的人。NTIA要求ICANN根据这些条件制定移交计划。美国通过何种途径来影响独立制定移交计划的两个工作组?美国如何确保ICANN在既定轨道上运行?如何确保ICANN在未来不会出现伤害美国利益的重大变动?

美国政府相信美国产业界在ICANN的影响力。美国产业界在ICANN的代表所做的事情甚至超过了NTIA所能料想的范畴。美国互联网行业组织NetChoice执行总裁戴尔比安科不仅仅求确保ICANN所提出的建议满足NTIA的四条件,甚至从社群的整体利益出发设定了问责流程,限制ICANN董事会的权力,避免ICAN失控。设定问责制流程既非NTIA的初衷,更曾经遭到ICANN董事会的抵制。

在连续六个任期中,戴尔比安科一直任ICANN“商业利益相关方社群”(Busin Stakeholders Constituency)的政策主席。早在美国政府宣布移交之后的首次ICANN会议上(ICANN49,新加坡,2014年3月23-27日),他就提出了一整套“压力测试”机制。

压力测试(Stress Test)这个词是个软件工程专用词汇,用来测试系统潜在的弱点和风险,程序员出身的戴尔比安科突发奇想,将这个方法应用于ICANN的制度设计当中。他本人提出了这个“创意”,经过社群的讨论叠加,竟然发展成36个压力测试类别和规模,成为问责制工作组的关键思想基础,连NTIA和ICANN董事会也忍不住提出了自身版本的压力测试。

如上所述,在ICANN旧章程中,如果政府咨询委员会(GAC)要向ICANN提建议,只需在政府咨询委员会内部达成“大多数共识”(Majority Consensus),ICANN董事会必须对这种建议做出回应。在修改之后的ICANN新章程中,在政府咨询委员会内部,不管要向ICANN董事会提出任何建议,都需要事先在委员会内部达成“全体共识”(Full Consensus),而ICANN董事会只需要达到60%的票数就能抵制政府咨询委员会的建议。

本来,将这个写入章程,看似就“万事大吉”了,但是戴尔比安科更进一步为下列情况未雨绸缪,如何确保规则的稳定性?如何应对ICANN董事会或者他人未来重新改写这些规则?压力测试用来检测各种可能性,要么封堵漏洞,要么当

常事情发生时做出恰当的反应。戴尔比安科设了“压力测试18”(Stress Test #18),应对府咨询委员会“复辟”的可能性,一旦政府咨委员会未来咸鱼翻身,在ICANN重新扩大权力,可以激活一些程序进行应对。戴尔比安科提出的预防机制包括独立审核政策和法庭仲裁。这里最为关键的内容是将这套机制镶嵌在美国加利福尼亚州法律的框架之内,如果背离了既定的规则和章程,那么社群可以激活加州法律关于非盈利公司的规定来确保贯彻。

针对这个压力测试的讨论结果,既进一步重申限制政府咨询委员会在ICANN中的权力,还能保障未来出现异常情况时做出明确的应对。“压力测试18”因此演变成世界上许多国家政府最深恶痛绝的内容。在访谈中,戴尔比安科虽然拒绝承认政府在ICANN的权力缩水了;但在其他场合,他曾经宣布:“毫无疑问,政府或政府咨询委员会,在移交过程中失去了权力。”

既然交出监管权能够更好地保护美国产业界的利益,既然苹果、微软、谷歌、因特尔等美国跨国科技企业都支持移交,既然几百家名不见经传的、但富有活力和创新精神的美国中小微互联网企业都支持移交,NetChoice、i2Coalition、ITI、互联网治理联盟等美国科技领域产业组织也都支持移交,都认为这样能够保护互联网的完整性和兼容性,有利于互联网经济的发展,避免世界其他国家政府过多染指全球互联网治理,那么为什么这次移交仍然在美国产生了如此巨大的争议?为什么美国参众两院、强硬派智库仍有人极力反对移交或主张长期搁置移交?

这里的背景是“网络军工复合体”在美国的崛起,并且跟美国产业界的利益发生了冲突。这个崭新的利益集团涉及美国情报承包商、强硬派智库、传统军工承包商、以及国会之间的复杂互动关系,是美国传统军工复合体所确立的新的增长点,是美国军工版本的“互联网+”,地位之高,堪比一些中国的国企。

伊拉克和阿富汗战争之后,美国传统的军工复合体的产能严重过剩,亟需寻求新的经济增长点,后来将建立在冲突的基础上的盈利模式延伸到网络空间,属于意料之中的事情。美国战略与国际问题研究中心、兰德公司、传统基金会等强硬智库、洛克希德•马丁公司、波音公司等老牌军火商、博思艾伦咨询公司等政府情报业务承包商、美国国防部、国土安全部、中情局、联邦调查局、国家安全局等政府部门以及急于保护并制造新的就业岗位的国会议员们,相互扶持,联手行动,试图在网络安全领域开掘出新的矿脉。

这个利益集团的组织方式主要建立在政府——军工亲缘关系的基础上,当人们在思考互联网治理问题的时候,往往忽视了这个产业的存在。提起美国产业界,人们更容易想起来谷歌、亚马逊、脸书等企业,但并不熟悉美国军工部门和情报服务提供商。

跟美国产业界所经历的巨大技术变革相似,美国情报界在奥巴马任期也经历了一场信息革命。美国国安局的“2012年-2016年通讯情报战略”指出,通讯情报收集方式正在经历颠覆性的变革,从传统时代的任务式途径转换为符合信息时代特征的系统式路径。该战略指出当下正处于“通讯情报的黄金时代”,追求“在任何地点、任何时间、从任何人”那里收集通讯情报的能力。

美英情报部门在情报收集领域早已完成范式转变。仅美英联合实施的“监听现代化项目”就获得了为期三年、高达10亿多英镑的资助。博思艾伦公司是斯诺登曾经效力的公司,该公司剥离了利薄的商业咨询业务,成为一家纯粹的政府业务承包商。早在2013年财年,博思艾伦公布营收就已经达到57.6亿美元,其中50多亿源自政府合同,13亿美元直接来自美国几大情报机构。

对于军工界来说,网络安全产业,以及未来的网络空间战备产业,盈利前景无限,拥有百亿甚至千亿的规模,跟美国产业界的相关成分相比,并不逊色多少。在影响美国国会方面,这个利益集团拥有跟美国产业界平分秋色、甚至更高的地位。在世界上树立中国作为网络空间的假想敌,也主要是这个利益集团的所作所为,并构成了它们存在的理论基础。

斯诺登泄密事件源自这个利益集团的内部,严重损害了美国信息产业界的世界声誉,造成了产业界巨大利润损失以及更多的无法计算的隐形损失,造成了美国产业界和安全部门之间较为深刻的裂痕。在这个背景下,美国产业界均支持美国政府交出IANA职能的管理权,可以理解为一种撇开嫌疑的自保自救行为。两大利益集团在美国国内所进行的博弈甚为激烈,世界各国与美国之间的网络安全争议在某种程度上仅仅是美国内矛盾的一种外溢效应。( 责任编辑:李晓晖)

ICANN@ Crossroads: Driving the Transfer of IANA Functions

XU Pei-xi

Abstract:The Internet governance debates take many routes and happen in many forums. The most salient thread in recent years involves a process from the March 2014 NTIA announcement about the transfer of IANA functions stewardship from U.S. government to global multi-stakeholder community, to the March 2016 proposals at ICANN55, and then to the final successful transfer on September 30, 2016. The article answers mainly three questions: 1) Who are the most important decision makers on the way from 2014 to 2016? 2) How to make sense of the new ICANN bylaws? 3) Why have there been so many political disputes over the handover of IANA stewardship in the U.S.? Three leading figures most closely involved in the transfer of IANA functions were interviewed: The Honorable Lawrence E. Strickling, Mr. Steve DelBianco, and Ambassador David A. Gross. The results of the interviews constitute a timely contribution to the understanding of both the ICANN processes and the relevant debates in China.

Keywords: ICANN; IANA Functions Stewardship; Transfer; Key Figures

作者简介

徐培喜:中国传媒大学新闻传播学部副教授、硕士生导师。中国传媒大学博士、芬兰坦佩雷大学副博士。研究领域为国际传播、互联网政策、网络安全等。

参考文献

[1]北京市青年英才计划成果,项目号YETP0619

[2] http://www.ntia.doc.gov/press-release/2014/ntia-announces-intent-transition-key-internet-domain-name-functions

[3] http://www.ntia.doc.gov/press-release/2016/iana-stewardship-transition-proposal-meets-criteria-complete-privatization

[4] http://www.ntia.doc.gov/files/ntia/publications/20160816marby.pdf

[5]http://www.judiciary.senate.gov/meetings/protecting-internet-freedom-implications-of-ending-us-oversight-of-the-internet

[6] http://docs.house.gov/meetings/IF/IF16/20160317/104682/HHRG-114-IF16-20160317-SD003.pdf

[7]第 30 页,Core Values, The CCWG-Accountability’s Findings and Recommendations, 2016 年 3 月 10 日

[8] https://www.icann.org/resources/pages/governance/bylaws-en#XI

[9] https://www.icann.org/en/system/files/correspondence/thune-rubio-to-crocker-31jul14-en.pdf

[10]https://community.icann.org/display/acctcrosscomm/Minority+Statements?preview=/58726353/58727370/Olga- MinorityStatement-Revised%2025Feb.pdf

[11] http://www.theregister.co.uk/2016/03/24/france_slams_us_govt_internet_transition/

[12] http://www.ft.com/cms/s/0/828ad97c-f94a-11e3-bb9d-00144feab7de.html

继斯诺登泄密事件之后,IANA职能管理权移交问题进一步延伸了全球互联网政策大辩论。在这个关键的时间节点下,深入解读移交背景和过程、ICANN机制和流程以及政策和产业影响,无疑具有特别的意义。就此,本文作者采访了三位关键人物,就IANA管理权移交问题进行讨论。他们是:美国商务部助理部长、美国商务部电信和信息管理局(NTIA)局长施特里克林(Lawrence Strickling)、美国互联网行业协会NetChoice执行总裁、ICANN“商业利益相关方社群”(Business

Stakeholders Constituency)政策主席戴尔比安科(Steve DelBianco)、以及美国全球传播政策前谈判大使、美国互联网治理联盟(Internet Governance Coalition)领袖格罗斯(David A.

Gross)。

时间:2016年6月28、29、30日

地点:芬兰赫尔辛基ICANN56

IANA管理权移交的三个背景材料

1998年:ICANN私有化本来就是美国的初衷

联网数字分配机构)职能,从1998年ICANN(互联网名称与数字地址分配机构)成立之初已经可见端倪。1998年以来,NTIA一直以协议方式授权ICANN管理IANA职能。ICANN成立之初,美国政府就将自身作用定义为一个临时客串的角色,因而2014年宣布将尊重初衷,放弃管理,具有合理的理由。ICANN成立之前,域名系统的管理主要由美国南加州大学科学家帕斯特(Jon Postel)一人承担。

帕斯特是互联网创始人之一,在此领域广受尊敬。1998年去世之前,帕斯特建议成立ICANN这个非盈利机构承担他担当的责任。美国政府接受了这个建议,以协议形式将IANA职能交由ICANN管理。而在美国商务部1998年6月10日发表的政策陈述中,承诺将最终放弃协议,移交管理权,让私有部门在域名系统管理中承担领导作用。私有部门主导、大市场小政府本来就是美国的立国之本,更是克林顿时代的经典药方。

2012年:国际电信世界大会构成了美国单边主义网络政策的倾覆点

随着互联网渗透到各国人民生活的每个细节,世界各国日益关注全球互联网治理,也日益不满美国在此方面的垄断地位。及至2012年12月,国际电信世界大会(WCIT)在阿联酋召开,世界各国开始公开挑战美国,因为互联网治理议题,各国分裂为冷战对峙以来的两大阵营。WCIT会议讨论缔结新版《国际电信条约》,各国核心分歧是加强还是弱化政府/政府间组织在全球互联网治理方面的作用。多数发展中国家主张加强政府的作用,而多数西方国家主张削弱政府的作用,由市场力量主宰网络空间。俄罗斯在这次会议上递交提案,要求在新版国际电信规则中全面增加关于互联网治理的核心内容。如果按照这个提案缔结新条约,那么国际电信联盟的确会架空ICANN在互联网治理上的作用。

新版《国际电信条约》的14个正式条款丝毫没有体现俄罗斯提案,只字未提“互联网”这个美国认为的禁忌词。但作为一个妥协方案,WCIT会议起草了“培育有利环境,实现互联网更大发展”的决议草案,要求各成员国在国际电信联盟的多种不同论坛,阐明其在国际电联职权内的与国际互联网相关的技术、发展和公共政策问题上的立场。该决议草案仅仅是邀请国际电信联盟在互联网治理领域发挥自己的作用,并无不同寻常之处,但正是针对这个决议草案的表决过程分裂了大会。美国及其加拿大、澳大利亚等铁杆盟友风声鹤唳,强烈要求删除该决议草案,针对该草案的去留,出现了中国等89个国家签署新条约,而美国等55个国家拒绝签署的对峙与分裂局面。这次会议构成了美国单边主义互联网政策的倾覆点,要求美国改变此前的单边主义的做法,安抚各国各方、尤其是中间的摇摆国家。

2013年:斯诺登泄密事件激化了美国产业部门和安全部门的利益矛盾

2013年6月以来,斯诺登泄密事件持续发酵,加深了美国和美国盟友、美国情报部门和美国产业界之间的裂痕,在某种程度上摧毁了它们之间的互信与默契,成为压倒骆驼的最后一根稻草。美国国家安全局对全球互联网基础设施进行肆无忌惮的监控,严重损害了美国产业界的利益,引爆了美国产业部门和安全部门的矛盾。产业界要求美国政府全面整顿监控体系,并且“率先垂范”,限制政府在网络空间的行为,带动其他国家政府做出类似的举动。

美国产业界对美国情报部门的“棱镜”项目大都知情,但是并不熟悉美国国安局竟然还通过“上游”项目从海底光缆和基础设施上直接截取情报,因而广受震撼。2013年12月9日,美国在线、苹果、Dropbox、Facebook、谷歌、LinkedIn、微软、Twitter以及雅虎九家科技公司签署给美国总统和国会议员的公开信,表示政府监控行为远超所需,亟待改革,敦促美国政府率先进行改革。此后爆发的“苹果Vs.FBI案”虽然看起来是像做秀,但实则可放在这个背景下进行考察。美国虽然并非通过ICANN来控制网络空间,从斯诺登泄露的内容即可看到这一点,但是ICANN却一直以来就是各国政府抱怨美国的着眼点和发力点。

采访时间:2016年6月30日 采访地点:芬兰赫尔辛基ICANN56

施特里克林(Lawrence E. Strickling)美国商务部助理部长、美国商务部电信和信息管理局(NTIA)局长,做出移交的主要决策者,2009年随着美国总统奥巴马的当选入职,在美国商务部负责互联网政策、宽带、域名问题,是美国政府对口ICANN的主要负责人,因为移交问题,在美国政界处于风口浪尖。

徐培喜:您在2014年3月14日做出重要决定,将IANA职能的监管权(oversight)从美国商务部移交给全球多利益相关方……

施特里克林:更正一下,我们不用“监管权”(oversight)这个词。我们用“管理权”(stewardship)。对于我们来说,这两个词有巨大差别。但是,许多人仍然使用监管权这个词。

徐培喜:差别在哪里?

施特里克林:我们并不对ICANN的活动进行任何形式的日常运营监管。1998年,我们被赋予管理权,致力于私有化域名系统。但是,我们从来就没有被赋予域名系统的管理职责。监管这个词带有强烈的日常管理的含义,这从来不是我们的职责所在。

徐培喜:这两个词之间存在巨大差异?

施特里克林:在我们看来,是的。

徐培喜:好的,关于这次管理权的移交,有人说这是一个一直以来就持续的过程,不可避免。但也有人说,这件事具有突发性,是因为斯诺登泄密事件造成的。

施特里克林:前者说的对。这是一件一直以来就计划进行的事情。如果我们追溯1997年到1998年的文件,美国政府那个时候就已经做出决定,打算将域名系统(DNS)交给商业利益主体。1998年,我所在的部门NTIA,就已经受时任美国总统所托,开展私有化工作。所以,早在1998年,就有明文表示要进行当下正在做的事情。关键问题在于,移交前要完成两件事情。一是ICANN作为一个机构要走向成熟,可以脱离美国政府独立管理域名系统。二是国际社会要理解并接受互联网治理的多利益相关方模式。当我们2014年宣布计划进行这次移交的时候,这表明这两方面取得了进展。我们认为,ICANN机制已经足够成熟,美国政府的这个特殊角色不有必要。我们还认为,国际社会对多利益相关治理机制的支持也日益扩大。这些便是所有的素,都发生在1998年到2014年,是一个持续年的过程。

徐培喜:您设定了四个移交条件。其中您尤其强调,不能以政府间组织或政府领导的组织取代当前NTIA扮演的角色。为什么最后附加的这个条款后来被如此多地讨论和强调?

施特里克林:至少在过去十年里,关于互联网治理的主要辩论焦点就是由政府说了算,还是由多利益相关方社群说了算。美国政府一贯强烈支持多利益相关方治理模式。所以,我们不希望,这次IANA职能移交破坏多利益相关方模式。我们清楚地表态,社群提交的移交计划必须保证,不能由政府间组织或某个政府取代这个过程。我们尤其需要让美国政府和国会里的人明白,这次移交不会导致政府接管互联网。

徐培喜:现在,很多东西都被写入ICANN的新章程。您有没有觉得政府在ICANN机制里的权力被边缘化了?

施特里克林:不是这样,政府在ICANN的权力基本上保持原样。发生的事情是:章程具体规定了政府如何向ICANN董事会提建议,以及在何种情况下董事会必须考虑政府的建议。所以,当下的操作是,如果各国政府在政府咨询委员会(GAC)就某个建议达成全体共识,董事会就必须考虑、回应政府的建议。这些动作如今都在章程中得到了明确规定。眼下,就是如此。未来,政府有可能寻求在ICANN扩大自己的权力,美国国会不希望存在这种可能性,我们要回应国会的关切。

徐培喜:在摩洛哥召开的ICANN第55届会议上,针对政府咨询委员会在ICANN的权力受到限制,法国政府为什么表达了巨大的不满?

施特里克林:我觉得你得去问法国。

徐培喜:是跟.wine这个顶级名的争议有关系吗?

施特里克林:你得去问他们。个人不想猜测。

徐培喜:俄罗斯对ICANN的部设在加利福尼亚州表示不满。ICANN作为一个非盈利组织将总设在加州有什么含义?

施特里克林:ICANN总部总得在一个地方。事实上,问责制流程建立在加州法律的基础之上。 如果将 ICANN 从加州挪走,就失去了问责制方面的所有保护。所以,在ICANN 新章程中加入总部必须位于加州这个条 款,能够落实社群在问责制方面的期许。总体上来讲,我觉得这个方面的争议没有实质的意义。管辖权是一个独立的问题,如果你不是美国人,最重要的事情是哪国法律适用管辖你跟ICANN的争议,应该去哪个法庭解决争议。在这些问题上,都是属于可以跟ICANN单独约定的问题,不受ICANN总部在加州这个事实的影响。所以,如果你作为一个中国公民想要跟ICANN订立合同,完全可以约定利用中国法律和法庭管辖纠纷,跟ICANN总部设在加州不矛盾。当人们在提及管辖权争议的时候,主要的争议点是哪国法律和法庭适用。人们担心会被迫在加州法庭依据加州法律打官司。但事实上,情况并非他们想的那样。这里有三个不同的问题。公司位于哪里?适用什么法律管辖公司和别人之间的纠纷?去哪个法院保护你的权利?这些问题必须区分对待。最后两个问题是当下ICANN工作流程二当中正在讨论的问题,社群希望加强对ICANN的监督问责。

徐培喜:我还以为必须依据加州法律解决争议。

施特里克林:并非必须这样做。这取决于ICANN和其他人之间的合同约定。

徐培喜:您觉得这次移交会顺利发生,还是会出现延迟?

施特里克林:现在,合同会在9月30日过期。华盛顿内部的政治讨论正在关注这个问题。有些国会议员不希望看到移交。参议员克鲁兹(Ted Cruz)建议通过立法阻止移交。我们会看到他能否成功通过立法。这会影响时间安排。同时,ICANN必须完成一些事项,例如,签完跟IANA职能客户之间的合同。在合同失效之前,还需要完成其他一些事情。但是,几周前,6月9日,我们已经完成了对移交计划的审核,并认为符合移交条件。这是一件具有里程碑意义的事件。

徐培喜:为什么这次移交出现了这么多争议?您动身来赫尔辛基参加ICANN第56次会议之前,就在6月25日,克鲁兹参议员给您写了公开信,指责您领导的NTIA违反联邦法律,使用联邦资金处理放弃监管权问题——他使用的是监管权这个词——如何理解他的这种指控?

施特里克林:这是在玩政治。这是错误的。我已经回复了这封信,告诉他错在何处。我们正在做的事情不仅没有违反联邦法律,而且,是国会指示我们对移交计划进行评估。有些人为了达到自己的政治目的,不惜扭曲事实。这就是政治。这些指控毫无事实依据。

徐培喜:在几次听证会上,传统基金会(Heritage Foundation)的政策分析人员在这个问题也表达了跟您完全不同的想法,您如何看待?

施特里克林:我不知道他们为什么要扭曲事实。你必须亲自问他们。

徐培喜:美国是不是有不少人,根本不理解或者反对多利益相关方模式?

施特里克林:坦率地讲,我不理解这些人反对这件事的动机。只要他们觉得是奥巴马政府的建议,就一定要反对。但是,这些反对移交的人根本没有依据事实进行认真的分析。这些人所抛出的言论,无非是说威权国家会利用这个机会控制域名系统。但事实根本不是这样。也有可能他们知道自己是错误的,但仍然坚持这样认为。我无法猜测他们的动机,但是他们的指控没有事实依据。

徐培喜:为什么NTIA要选在NETmundial会议之前宣布IANA职能管理权移交的计划?

施特里克林:时机成熟了。同时,我认为,如果在那个时候宣布,会对会议有所帮助,人们有了一件可以展开讨论的事情,最后证明这的确是一件好事。所以,我觉得这促进了在巴西发生的讨论。不过,抛开这一点不说,移交的时机已经成熟。

采访时间:2016年6月29日 采访地点:芬兰赫尔辛基ICANN56

戴尔比安科(Steve DelBianco):美国互联网行业协会NetChoice执行总裁,拥有19家会员公司。他代表美国产业界,先后21次在美国国会听证会上作证;在ICANN召开的56次会议中他参加了32次,在针对移交问题所设的管理权和问责制工作组中,他代表商业力量具体设计ICANN的新章程,维护产业界的利益,并获得显著成效。程序员出身,技术专家,熟知互联网治理。ICANN压力测试机制的缔造者和新章程的关键设计者。

徐培喜:您曾经写道各国政府日益痛恨美国政府在IANA职能管理权方面扮演的特殊角色,并且认为斯诺登泄密事件是压倒骆驼的最后一棵稻草……

戴尔比安科:我的确说过这些。但是,相信我,斯诺登泄密事件跟域名系统(DNS)没有任何关系。很多国家都干监听监控的事儿,都跟域名系统没有关系。监控是通过截取通信来实现的。域名系统与此无关。些事儿被人为地炒作起来,这样,那些痛恨美国政府特殊角色的政府可以实现自己的政治目的。关于IANA职能管理权的去留问题,本来包括中国在内的其他政府并不怎么在意,但是巴西把斯诺登泄密事件拎了出来,宣称这是他们的关切,这件事情才引起大家的注意。斯诺登泄密事件还为一些国家实施数据本土化提供了动机。对于NetChoice的成员公司来说,这些都是非常头疼的问题。在这个语境下,有一种观点认为,早点儿放弃IANA职能的管理权或许会软化一些要求数据本土化的立场,还可避免联合国接管美国政府的特殊角色。放弃美国对IANA职能的管理权,便具有吸引力。但是这个特殊角色并不会消失,取而代之的是全球多利益相关方社群。

徐培喜:美国政府放弃对IANA职能的监管,这是一个一直以来就持续的过程,还是说具有很大的突发性?

戴尔比安科:这是一个加速了的变化过程。本来,IANA职能合同在2018年会自然到期。按照这个逻辑,我可以想象,ICANN和美国政府那时会自问:我们是否还需要这种安排?我们是否应该移交给别人?斯诺登泄密事件影响的只是移交的时机,没有斯诺登,这件事情最终也会被提起来。

徐培喜:那么,为什么诸如巴西、南非、印度、中国、俄罗斯等国家倾向于将其移交给联合国体系?

戴尔比安科:他们喜欢联合国及其旗下的国际电信联盟(ITU),是因为他们适应了这个体系。在联合国体系下,国家不论大小,都有一票。一些根本不关注某个ITU问题的国家有时会被说服选择某种投票立场,用来换取好处或在本国的投资。这种政治交易让产业界非常担忧。按照ITU的投票模式,产业界、民间团体、技术社群,这些互联网所有相关内容架构的缔造者,却在ITU没有任何投票权利。所以,毫无疑问,NetChoice所有成员公司,都极力反对将ICANN纳入联合国或其下属的ITU体系。

徐培喜:所以,不能让政府间组织接管IANA职能,成为NTIA制订的所有移交条件中的中心思想。

戴尔比安科:不完全是这样。NTIA的确说,不能由政府间组织接管IANA的三项职能。NTIA之所以这么说,是因为这是IANA职能的移交。我们这些社群成员却说,等一下,我们不仅仅要移交IANA职能,我们还要关注如何监督问责ICANN机构本身。一旦美国放弃监管IANA职能,美国政府就失去了对ICANN的控制。我们需要用别的东西来取代美国政府,这种别的东西不能是一家政府间机构,但同时又必须是一个实体。NTIA起初并没有想到这一点,它没有设计问责制流程。问责制流程是我们这些社群成员创立的。坦率地讲,ICANN董事会起初抵制这个流程,抵制设立一个独立的问责制流程。

在伦敦会议上,我们这些社群成员不顾ICANN董事会的反对,创造了问责制流程。NTIA支持我们这样做,国会也支持我们这样做,表示不能只移交这些职能,却不考虑加强问责机制。原先,美国政府有能力将IANA职能从ICANN机制中剥离出来,美国政府可以利用这种能力约束ICANN。一旦美国政府和ICANN之间的合同不再存在,便意味着没有人能够约束ICANN,因为ICANN跟行业协会不同,ICANN不是一家成员制机构,在成员制机构里,成员可以解雇领导,我所在的NetChoice成员就可以解雇我,但是在ICANN机制中,ICANN成员无法挑战ICANN董事会的决定或解雇董事会。ICANN成立之时,成员就不拥有这种权力。于是,我们所做的,就是将这项权力加进ICANN机制中去,这样可以确保ICANN机构服务于社群。后来,虽然我们并没有成功地使用成员制来改造ICANN,但我们找到了加州法律中的另外一种机制安排,叫做指定者模式(designator model),通过这种方式,拿回了不少权力。我们本来想要推动成员制模式(membership model),但是ICANN董事会强烈反对。2015年10月,曾经进入了一种进退两难的僵局。要么,问责制工作组(CCWG)强推成员制模式,同时明知ICANN董事会将抵制,要么,我们转变思路。后来,我们转变了思路,选择了指定者模式,既保住了成员制模式下的不少权力,也解决了ICANN董事会的一些担忧,他们曾经担心我们的个别成员具备突然发起法律行动的权力。

徐培喜:说到这里,我想重复一下您过去使用的那个特别生动的比喻,您利用汽车和司机的关系来比喻域名系统。您说我们可以通过汽车和司机的关系来理解这次移交。域名系统是一辆车,九十年代在美国设计和建造,汽车牌照上写着IANA。1998年,ICANN得以创立,作为指定的司机。车钥匙被交给了ICANN

戴尔比安科:他们拿到了车钥匙,但是他们没有拿到车的所有权文件。通过IANA合同,美国政府持有所有权文件,文件包括名称、号码以及协议参数核心职能。18年以后,这辆车的司机展示出了足够的成熟度和能力。是时候让他们拥有这辆他们一直在开的车了。这就是IANA职能管理权移交所涉及的问题,就是交出所有权文件。在美国,我们管这些文件叫做title。当然,所有权并没有交给ICANN这家公司。由于在责制流程上所做的工作,所有权落到了社群,全球多利益相关方社群,具体名字叫做赋权社群(Empowered Community)。他们是这辆车的所有者,就像是股东是公司的所有者,成员是行业协会的所有者。赋权社群是ICANN的所有者。

徐培喜:往前追溯您提交给国会听证会的本本,您在2014年4月听证会上提交的文件,是不是就是您提出了那些场景和压力测试(Stress Test)?

戴尔比安科:是的。在2014年新加坡会议上,我提出了压力测试这种想法。我是一个程序员,在我编写的软件中,我经常使用压力测试,来检测异常使用状况。一般而言,你编写软件的时候,都是针对目标使用状况。但是,你必须针对异常的使用状况进行测试,用户可能绕过你设定的路径,不按照正常路数出牌,你要预期,当这种情况发生时,应该如何处置?极端使用状况是符合情理的,也是可能发生的。在软件上,需要应对这些情理之中的场景。在ICANN层面,我想使用同样的方法论。我创建了符合情理但不一定必然发生的场景,并测试新ICANN和旧ICANN会如何应对这些压力,当ICANN针对这些压力做出反应时,测试社群如何才能具备监督问责ICANN的能力,测试社群能否挑战ICANN的决定。这里,请注意,我设计这些压力测试,并不是为了防止压力本身的发生,而是为了保障当ICANN在针对这些压力做出反应时,对他所服务的社群负责任。有些人对这些压力测试存在误解,认为压力测试以及针对压力测试做出的反应,是为了防止压力的发生。

其实不能这样。压力就像一场金融危机一样,是会发生的。所以,要花心思思考ICANN会如何做出反应。比如,发生针对ICANN的黑客攻击,你的个人数据被披露。这类事情都是可以假定发生的,这里要做的,倒不是努力避免这种事情发生,而是思考ICANN会做出何种反应?这种反应是否负责任?所有这些压力测试尝试评估两件事情。今天的ICANN和明天配备了我们新的问责机制的ICANN如何对自身的行动负责任?跟当下的机制相比,新的机制是一样好还是更好?

的机制能否确保社群有能力问责ICANN?并战ICANN对场景的反应方式?

徐培喜:整个压力测试机制都是您的主意?在听证会上,您为什么把自己设计的“压力试18”(Stress Test #18)单独挑出来说?并玩笑称之为“臭名昭著的压力测试18”?

戴尔比安科:答案可以分成两个层次。我出了压力测试的概念,并且写了最初的几个压力测试,先向国会提交了建议,然后又提交给ICANN。接下来,CCWG-问责制工作组流程启动了,许多其他人提出了新的压力测试建议。最终,我们得到大约40个。其中,有几个是NTIA建议的,有几个是ICANN董事会建议的。GNSO被内部人士独占怎么办?ccNSO排斥一些人加入怎么办?所以,压力测试的名单越来越长。通过这些压力测试,我们想要检测我们设计的那些跟问责有关的机制,比如,抵制某条章程条款的能力,批准根本章程的能力,挑战ICANN预算的能力,获取社群支持挑战ICANN决策的能力,解散某个ICANN董事会成员或整个董事会的能力。因此,我们研究了这些机制,也考察了已有的问责机制。我们对这些机制进行压力测试,来检验它们是否赋予了社群足够的可以挑战ICANN决策的能力。

“臭名昭著”是因为各国政府的抵制,他们不愿意做这个压力测试。我觉得这具有讽刺意味。你不能蒙上眼睛,假装压力测试并不存在。我早就注意到政府咨询委员会(GAC)具有修改决策规则的能力,如果绝大多数政府投票修改,就可以实现这一点。所以,他们有能力将全体共识原则,改为大多数共识原则,或者绝大多数共识原则。这意味着政府能够扩大自身对ICANN决策的影响力。所以,我就设计了压力测试18,应对政府改变决策方式的可能性。起初政府说,我们不会改的。但是,压力测试可不管这些,压力测试只考虑情理中这件事情是否会发生。政府无法否认这些事情发生的可能性。我并没有宣称这件事情必然发生,我甚至没有说政府有这样做的动机。但是,这件事得到了讨论。政府咨询委员会对更改决策方法进行了讨论,一些政府试图拥抱绝大多数或大多数投票模式,因为他们觉得政府咨询委员会内部很难产生全部共识通过的建议。

徐培喜:全体共识已经被写入章程。分离政策(Carve-out Policy)是什么意思?

戴尔比安科:让我们转向赋权社群,CCWG-问责制工作组认为,政府是互联网社群的一部分。政府拥有自己的网站,使用互联网沟通商业和公民主体,同时为公民提供公共政策保护。所以,政府自然应该成为赋权社群多利益相关方的一部分,我们热烈欢迎政府加入我们,我们也邀请其他咨询和支持组织加入我们。这件事跟政府咨询委员会(GAC)针对董事会的咨询角色没有关系。赋权社群是一个新的群体,既然GAC是其中的一员,那么他们当然会参与那里的决策。GAC拥有通过全体共识向董事会提建议的权力,这本来跟赋权社群里的事情没有任何关系,但是让我们假设一个场景,ICANN收到GAC关于某个政策的建议,董事会决定接纳这条建议,赋权社群可以挑战董事会,要求他不执行GAC的建议,如果赋权社群这样做了,那么在这种情况下,GAC作为赋权社群的成员,就不能阻挠赋权社群行使自己的权力。所以,分离政策就是考虑到了GAC建议被董事会采纳时,GAC不能同时在赋权社群阻挠其他社群成员展开针对这条建议的行动。

徐培喜:在摩洛哥召开的ICANN第55届会议上,针对GAC在ICANN的权力受到限制,法国政府为什么表达了巨大的不满?

戴尔比安科:让法国人生气的原因不仅仅只有分离政策这件事。我觉得跟压力测试18和分离政策都有关系。

我在众议院委员会的证词中引述了法国人说的话,是因为一些参议员认为这次移交给了政府太多的权力。我不赞成这种说法,所以我在证词中用整个第五部分解释为什么我们并没有给予政府更多的权力。我们创建了赋权社群,政府是赋权社群的一部分,但是,不仅政府如此,所有咨询组织(AC)和支持组织(SO)都是赋权社群的一部分。我们削弱了政府提出建议的能力,如果赋权社群内部要对GAC向ICANN董事会提出并被接纳的建议采取行动,GAC不能从内部进行阻挠。所以,我们在赋权社群中给了GAC相对应的地位,但同时削弱了GAC提建议的权力。所以,总体而言,我认为我们限制了而非提高了政府的权力。

徐培喜:我个人觉得政府在ICANN机制里的权力应该是被边缘化了。

戴尔比安科:我不赞成这种说法。我们并没有边缘化政府的权力。我们只是限制了他们的权力。他们的权力并没有被减少,也没有被增加,只是被限制得很紧。他们是多利益相关方社群中的平等成员。但是,在向董事会提建议这个特殊角色上,我们确实要求政府不能鱼和熊掌兼得,如果他们要降低共识原则的门槛,那就不能同时拥有这种特殊权力。

补充说一下管辖权问题。ICANN位于哪里,管辖权在哪里,这两个问题是相互独立的。管辖权是一种当ICANN的行为影响到别人时所产生的问题。例如,ICANN要求注册商在WHOIS系统上呈现完整信息。但是,诸如爱尔兰等国家的隐私法较为严格。爱尔兰便拥有针对跟ICANN签合同的这些注册商的管辖权。在这种情况下,爱尔兰法律凌驾于ICANN合同之上。如果一个国家觉得本国公民或自身利益受到了影响,便可以确立自身的管辖权,ICANN受此约束。

徐培喜:您认为这次移交会顺利进行,还是说会出现延迟?

戴尔比安科:现在章程已经就位了,我觉得在执行层面还有一些没有完成的工作。眼下,美国处于一个政治上比较敏感的时刻。美国总统候选人和国会表达了新的关切。在我证词的第五部分,我回应了这些关切。但是,考虑到当下的政治现实,延迟几个月也有可能,放在大选以后、下一任总统上任之前。如果出现这种延迟,那并不会伤害这次移交,同时还可以避免一些政治上的炒作,能够降低政治温度。

如果短期暂缓移交的话,也不会带来问题。短期暂缓移交最多是延期三个月。这不会危害这次移交计划,反而会保护其免受一些政治辐射。当然,我不是决策者,我只是当别人问起的时候捎带解释一下。这个方案可以承受吗?当然可以,不仅多利益相关方社群可以承受,美国政府和ICANN皆可承受。

徐培喜:那些希望长期搁置移交的人包括统基金会的研究人员。

戴尔比安科:是的。不过,称他们为研究员可能不够准确,他们是政策分析人员。他们希望延迟两年移交,我完全不赞成。如果国会或者美国政府做出延期两年的决定,会向世界传达不好的信号,说明美国不信任多利益相关方社群所提出的解决方案,说明美国并没有放弃IANA合同的意图。这会唤醒联合国和ITU的兴趣,迈进美国政府穿的鞋子里(指接替美国政府当前所扮演的角色)。所以,我建议美国应该赶紧甩掉这双鞋,将IANA职能移交给全球多利益相关方。合同没了,联合国也就没有了任何抓手。记住,这三个层面:名称、号码以及协议参数社群。如果ICANN脱轨了,被政府或联合国俘获,名称社群能够拿回根目录(the root)自行公布。根目录是一个两列、无数行的表格。这些人既然能够将它们编辑到一起,也能轻易地公布出来。互联网服务提供商(ISP)可以选择从他们那里拷贝根目录,也可以选择从ICANN那里进行拷贝。这件事非常容易做。第二是协议参数,互联网工程任务组(IETF),他们可以自行公布参数。他们不需要ICANN的帮助。第三是号码。地区互联网注册机构向各国的互联网服务提供商分配号码。ICANN实际上并不扮演特别重要的作用。所以,如果激发了不满,这三项IANA职能的客户社群具有单干的可能性。

采访时间:2016年6月28日 采访地点:芬兰赫尔辛基ICANN56

格罗斯:(David A. Gross)美国全球传播政策前谈判大使,自从1990年代以来,多次代表美国政府参加关于互联网问题的谈判,次数记录至今无人超越。同时,格罗斯多次参加中美互联网产业论坛。教育世家出身,熟知ITU以及ICANN政策,代表美国互联网治理联盟(Internet Governance Coalition)的声音,该联盟由13家企业组成,包括AT&T、思科、Comcast NBCUniversal、脸书、GoDaddy、谷歌、Juniper网络、微软、西班牙电讯、迪士尼、时代华纳、福克斯、威瑞森通讯。

徐培喜:关于2012年举办的国际电信世界大会(WCIT),您曾写道,本来这次会议的重点应该关注如何更新1988年电信条约,但俄罗斯、沙特阿拉伯、中国以及其他发展中国家却借此希望让国际电信联盟(ITU)参与到互联网治理中来,包括美国在内的55个国家对此表示不接受。为什么国际电信联盟如此不受美国政府欢迎?

格罗斯:我并不这样认为。我不觉得国际电信联盟不受美国政府和美国业界的欢迎。国际电信联盟负责的事务非常重要。我觉得如果我们现在没有国际电信联盟,仍必须重新成立类似国际电信联盟这样的组织。它起着非常重要的作用,尤其是在处理跟频谱(spectrum)有关的问题上。因为国家之间存在边界,协调跨界无线电通信和频谱相关的问题是非常重要的,还有跨境移动通讯、卫星通讯等问题。卫星通讯也很重要,国际电信联盟负责将信号区段分配给企业和政府。我们需要有这样一个全球组织,来负责这些重要的事情。国际电信联盟在电信标准方面一直做得很好。与其他标准组织相比,国际电信联盟非常传统,它负责的是电信业务,而不是互联网业务,并且一直都做得很好。国际电信联盟在发展领域问题上做了卓有成效的工作,它关注发展中国家。美国政府和其他国家一直都对国际电信联盟给予很大支持。

但是,美国政府和ICANN都反对由一个政府间国际机构监管互联网,这并非仅仅针对国际电信联盟,任何国际机构都不行。互联网监管应该交给多利益相关方,就像ICANN那样。我们承认,在国内层面,各国政府都承担着各种监管职能,但是,在国际层面,国际机构不该有监管或控制互联网的尝试。这样做没有必要,同时也不利于互联网的发展。所以,我们反对扩大新版《国际电信条约》的管辖权,不希望国际电信联盟将手伸到互联网治理领域。今天,我们的立场仍是如此。不仅是国际电信联盟,任何国际组织,都不应该有监管互联网的权限。

徐培喜:如果沙特阿拉伯和其他发展中国家当时达到了他们的目的,又会怎样呢?

格罗斯:我们所担心的是,他们会借此来限制信息自由流通,限制创新的发展。

徐培喜:就ICANN内部机制而言,政府或政府咨询委员会(GAC)的权力已经被严格限制或边缘化,这是不是实现了您在信息社会世界峰会谈判中代表美国政府所提倡的市场主导模式,也就是说,市场主体在ICANN崛起?

格罗斯:我不认为这是市场主体的崛起,只是一种进一步的演化,并且让人们意识到,只有各个利益相关方都广泛参与,才能做出更好的决策。这是现在正在发生的事情。政府不应该独自控制互联网,市场不应该独自控制互联网,公民社会也不应该独自控制互联网。他们应当各司其职,携手合作。这样才能做出明智的决策。在新的IANA流程下,这是我们看到正在发生的事情。

徐培喜:您觉得这次移交会顺利进行,还是会出现延迟?

格罗斯:我对此很谨慎,但很乐观。9月30日之前我们会知道答案。国会有可能采取行动进行阻碍,但是国会必须通过立法方能成功。在美国体制下,做到这一点非常难。并不是说完全不可能,而是说时间很紧。所以,我觉得很有可能顺利移交,尽管可能会有所延迟。

徐培喜:这个过程为什么如此充满戏剧性?

格罗斯:我倒是能体谅这些波折。ICANN和IANA流程一直运转良好,至少从1998年开始是这样。互联网一直都很稳定、安全。所以大家很难理解,为什么要去改变一个运转良好的机制?为什么要做出改变?我本人的观点当然是,这次移交能让互联网更加稳定,更值得信赖。但是有人抱持“既然没有出问题那就维持现状”的心态,我也能够理解。这是一个很大的原因。另外,很多美国人无法理解,美国政府放弃了IANA职能监管权,但却没有得到任何回报。当然,在我看来,我们实际上并没有放弃什么,移交是一种积极的变革。但是,有人从心理上做出不一样的反应,我也能够理解。政治人士之间的分歧也由此体现了出来。这些分歧最终会有结果,但是这次移成为一件非常敏感的事情,这并不让人感到意外(责任编辑:李晓晖)

ICANN背景链接

ICANN(The Internet Corporation for Assigned Names and Numbers)的全称是“互联网名称与数字地址分配机构”,成立于1998年,是一个非营利公益性国际组织,负责名称、数字、协议参数等互联网关键资源的管理,设有地址支持组织(ASO)、国家代码名称支持组织(ccNSO)、通用名称支持组织(GNSO)三个支持组织和一般会员咨询委员会(ALAC)、根服务器系统咨询委员会(RSSAC)、政府咨询委员会(GAC)、安全和稳定咨询委员会(SSAC)四个咨询委员会。

ICANN在程序上奉行自下而上、多利益相关方等原则,由各国政府、商业力量、民间团体共同决策。在代码即为法律的时代,这个机构对于维护互联网的稳定运行非常重要。ICANN每年在不同地区召开全球会议,该会议机制在程序上具有完整的开放性,任何人都可以注册参会。2016年9月30日,美国放弃了通过IANA职能合同对该机构的单边控制,使得ICANN获得了更多的独立性和社群支持。如今,多利益相关方模式不仅成为全球互联网治理的重要标杆,还影响了许多讨论全球问题的论坛。

2016年10月1日,美国政府和ICANN签订的IANA职能合同正式到期失效,美国政府放弃IANA职能的管理权,将其移交给全球多利益相关方。该话题已经成为一些人的热门政治议题,以下初步梳理了近期关于IANA职能管理权移交的各方观点。

一、反对派

美国国内反对派试图阻碍或延迟,因为移交管理权可能危及网上言论自由,威权国家将获得对互联网内容的影响力。

关于ICANN政府咨询委员会(GAC)权力的争议,一些国家认为政府在ICANN新机制中被彻底边缘化,从而为“GAFA”(谷歌、苹果、脸书、亚马逊)等美国产业利益集团让路。[1]

以克鲁兹为首的国会保守派

克鲁兹(Ted Cruz)

共和党参议员,曾为了反对奥巴马“健保改革法”拨款导致美国政府关门。

发动了一系列反对移交的运动,声称美国监管的逐步退出将为威权政府控制互联网打开大门,“他们不保护言论自由,他们积极地审查互联网,ICANN可能会做同样的事情”。[2]将移交称为对俄国和其他国家的“赠品”(giveaway)。[3]

9月14日,在美国参议院司法委员会听证会上引用了华盛顿邮报批评ICANN渎职的社论,质疑一个前ICANN领导人继续为中国政府提供建议的行为;其盟友还指向ICANN的业绩记录,包括其2014年混乱的域名扩张给它带来数亿美元收入。[4]

9月21日,在特朗普和其他共和党领导人的支持下,试图对美国临时拨款法案附加条款来阻碍管理权移交,被驳回。

9月28日,四个共和党州——德克萨斯、亚利桑那、俄克拉荷马、内华达四州——的总检察长向联邦地区法院提交反对联邦政府移交管理权的诉讼,认为移交是违宪的,需要经过国会批准。被驳回。[5]

特朗普(Donald Trump)

美国共和党总统候选人

认为美国政府放弃对互联网关键业务的管理权会面临在线信息外部审查的威胁,奥巴马利用权力将互联网控制权移交给了联合国和国际社会,而民主党和希拉里没能保护在线活动。

9月21日特朗普竞选团队发表声明,声称奥巴马总统计划将互联网控制权交给联合国,表示反对管理权移交。并试图直接插入国会正在进行的临时拨款法案的立法谈判议程中,被多数党领袖麦康奈尔(Mitch McConnell)直接忽视。其政策主管米勒(Stephen Miller)声称此举使互联网自由处于危险中。

罗森茨威格(Paul Rosenzweig)

前美国国土安全部副助理部长

管理权移交中唯一失去权利的是美国政府,支持进行移交但需要改进,以处理如何解决关于知识产权索赔和人权投诉的争端。[6]

2016年7月7日,遗产基金会(Heritage Foundation)和技术自由(Tech Freedom)智库主办了“What Are the Concerns about Ending the U.S. Contractual Relationship with ICANN?”克鲁兹发表了主题演讲,技术自由智库主席斯佐卡(Berin Szoka)、遗产基金会的舍费尔、律师麦格雷迪(Paul McGrady)和科温(Philip Corwin)、应用协会(App Association)的佐克(Jonathan Zuck)进行了小组讨论。

舍费尔(Brett Schaefer)

遗产基金会玛格丽特•撒切尔自由中心的国际监管事务研究员

互联网对美国政府放弃其作为互联网治理的最终保证人的长期角色是否准备好,舍费尔对此持怀疑态度,担心过早批准移交将使多利益相关方模式失败,政府将获得对互联网新的影响力,互联网自由会受到影响。建议延长一、二年的NTIA与ICANN合同,审查移交方案,完成社群所寻求的所有改革或者进行部分移交。[7]

二、支持派

2013年斯诺登事件使美国在IANA职能管理权方面扮演的特殊角色受到高度怀疑和批评,导致互联网分裂风险。

有观点认为放弃IANA职能的管理权或许会软化一些要求数据本土化的立场,还可避免联合国接管美国政府的特殊角色。[8]而如果延迟移交则会适得其反,将会损害美国在互联网标准和安全国际谈判中的信誉。

ICANN多年来承受了一定比例的抱怨,对互联网成长的适应太慢;许多国家认为美国的监管使其不能真正国际化。[9]

以克鲁兹为首的国会保守派

(一)美国政府

美国商务部电信和信息管理局(National Telecommunications and Information Administration,NTIA)

表示如果贯彻并完成移交,有助于确保私有部门在跟互联网技术结构有关的决策中继续保持领导地位,避免一些外国政府以美国政府的特殊地位为借口主张应该由政府控制互联网域名系统。[10]

施特里克林(Lawrence E. Strickling)

美国商务部助理部长、NTIA局长,美国政府对口ICANN的主要负责人,移交的主要决策者。

这种改变为“保护互联网自由提供了最好的希望”,将在移交后实施强健的制衡措施确保互联网技术管理权得到妥善处理。

关于一些主要争议的观点:[11](1)这次管理权的移交是基于1997-98年制订的私有化目标持续进行的过程,在ICANN机制已经足够成熟以及国际社会对多利益相关方治理机制的支持也日益扩大的情况下,才在2014年推出正式移交计划;(2)在ICANN的新章程里政府的权力基本上保持原样;(3)总部必须位于加州这个条款,为了落实社群在问责制方面的期许;(4)某些人对NTIA放弃监管权违反联邦法律的指控毫无事实依据,是为了达到自己的政治目的,不惜扭曲事实。

切尔托夫(Michael Chertoff):前美国国土安全部部长

卡特赖特(James Cartwright):前参谋长联席会议副主席

支持管理权移交因为它将为美国的价值观和世界各地自由和开放的互联网铺平了道路,坚信这是正确的事情。

(1)认为反对者关于联邦监管对保护互联网的自由是必要的,私有化存在国家安全风险的论点是错误的。如果华盛顿未能兑现其私有化的长期承诺,它将重燃独裁政权将互联网治理移交给联合国的努力,由此可能将互联网置于风险中。

(2)放弃多利益相关方模式将迫使其他国家建立新的DNS系统,破坏自由开放的全球互联网的巨大经济和社会效益。如果美国拒绝将管理权移交给私营部门,那么私营部门可能会在全球互联网治理中没有任何声音。

(3)该提案包含了所有的声音,并建立在透明度和问责制的基础上,是一个典型的美国政策。[12]

切尔托夫还认为如果不转移到一个更全球化的治理方式,会成为分裂互联网的口实,因为不放弃管理权就是存在不良动机,所以必须经历这个过程以维护美国信誉。

格罗斯(David A. Gross)

美国全球传播政策前谈判大使,多次代表美国政府参加关于互联网问题的谈判

这次进展表明即使是复杂和困难的互联网相关问题也可以通过自下而上的、社区驱动的过程成功解决。鉴于美国长期以来作为多利益相关方解决互联网治理相关问题的拥护者,这次成功对美国来说将是非常好的消息。[13]

(二)美国产业界和行业协会几大公司(Intel, Amazon, Microsoft, HP, Dell, Cisco)和行业组织(USCIB, i2Coalition, Internet Association, CCIA, ITI)写给国会的公开信(2016.4):

“我们的公司依赖于互联网稳定和安全的未来,互联网的寻址系统有助于保持互联网的全球性、可扩展性和互操作性”;“确保该系统持续的安全、稳定和弹性的一个重要提案已获得ICANN董事会批准并交付给美国政府”;“我们的公司和行业协会与来自公民社会、政府和技术社群的代表一起制定了提案,以便使美国政府能够无缝地将互联网寻址系统的管理权移交给全球利益相关者”。[14]

在国会的共和党议员试图阻止移交后,主要的互联网公司和行业组织再次写联名信敦促国会不要阻碍“势在必行”的变革(2016.9)。认为一个全球性的、互操作的和稳定的互联网对美国的经济和国家安全是必不可少的,他们将继续致力于完成到多利益相关方模式的转变,以最好地服务于美国的利益。[15]

沃克(Kent Walker)

谷歌总法律顾问

称IANA过渡是一个非常好的事情,会使创新者和用户在全球互联网管理中发挥更大的作用;它确保了互联网自下而上的管理方式,使互联网的未来掌握在用户和创新者的手中,而不是独裁政府,保护其免于分裂。[16]

戴尔比安科(Steve DelBianco)

美国互联网行业协会NetChoice执行总裁,ICANN“商业利益相关方社群”政策主席,ICANN新章程的关键设计师和压力测试机制的缔造者。

在徐培喜对其的专访中,[17]表示NetChoice所有成员公司都极力反对将ICANN纳入联合国或其下属的ITU体系,因为该体系下国家选票可能被用于利益交换,而私营团体没有投票权。

此外对外界的一些误解进行了解释:(1)斯诺登泄密事件跟域名系统(DNS)没有任何关系,但为某些政府实现自己的政治目的以及数据本土化提供了动机;(2)ICANN压力测试机制的设计不是为了防止压力本身的发生,而是为了保障当ICANN在针对这些压力做出反应时,对他所服务的社群负责任;(3)ICANN总部落在加州是为了选择加州法律中的指定者模式(designator model)作为ICANN问责制流程,并不意味管辖权也落在加州。

贝克尔曼(Michael Beckerman)

互联网协会(Internet Association)主席&CEO

互联网协会认为一个强大的多利益相关方模式是维护互联网免于政府控制的最佳方法。维护美国政府的特殊角色会鼓励其他政府建立自己的系统,危及全球互联网的无缝功能和开放性。互联网分裂也将阻碍在线信息的自由流动和世界言论自由,导致政治、经济、社会和文化成本,不进行移交的风险是显著的,因此应该支持移交。不能成功落实IANA管理权移交将破坏多利益相关方模式,潜在地剥离掉使如今互联网如此成功的模式的权利。[18]

布朗(Kathryn Brown)

互联网协会(Internet Society)主席

相信该计划能够服务于世界各地互联网用户的广泛利益,相信运营社区能够实现这个计划的承诺。[19]认为任何延迟会增加一定程度的不稳定性,使政府控制互联网的可能性更大。

(三)技术社群和公民社会

苏利文(Andrew Sullivan)

互联网架构委员会(Internet Architecture Board)主席

认为互联网已经为IANA管理权移交等待了很长的时间,延迟没有益处反而可能带来坏处。他觉得该提议是一个可行的方式,能够使政府走出其不需要执行的功能,并确保IANA照常运行。现在IANA负责互联网有限的工作,在将来也基本不变。虽然为了能够移交有一些不可避免的变化,但这些都是基于正在运行的互联网功能并符合其他已存在的互联网功能。[20]

公共利益集团(如Center For Democracy And Technology, Human Rights Watch, Open Technology Institute, Access Now, Public Knowledge Advocate)发表声明支持IANA管理权移交。[21]

三、其他国家

(一)俄国

尼基福罗夫(Nikolay Nikiforov)

俄罗斯通信和大众传媒部长

之前曾指责IT全球系统实际上完全由一个国家和几家公司主导,这不仅指科技巨头的市场份额,也包括美国政府对互联网基础设施关键要素的控制。这种长期的垄断使世界上许多国家都在致力于技术解决方案,以防止对国家网络可能的外部破坏性行动。[22]

对于IANA管理权移交,尼基福罗夫在该部网站上发表声明说,俄方欢迎美国商务部的这一决定,并认为此前美商务部下属机构单方面制定的互联网管理条款导致了失衡的互联网管理模式。表示俄罗斯坚持认为互联网这一全球性资源不应被某国不公开地管理,而应遵循公正的国际法机制加以管理。认为此前ICANN奠定了至少两种不平等的权力,一是美国政府相对于其他国家政府的权力,二是政府相对于其他大多数利益相关方的权力。[23]

沃罗比约夫(Andrei Vorobyov)

俄罗斯国家域名管理协调中心主任

“公共技术标识符”接管互联网域名管理权,不应成为国际社会参与互联网管理系统的最终解决措施。他表示,实现上述移交后,“公共技术标识符”组织应该公开透明地开展工作。但这一组织仍按照美国法律被设立在加利福尼亚州,受美国司法管辖,这就会造成以下结果:一旦在域名管理中出现争议,负责审理争议的将是美国法院而非国际法庭。[24]

(二)法国

认为美国政府过分强调中俄等威权国家的风险来迫使其他国家政府同意GAC成为一个被减弱的角色。而且作为属于加利福尼亚的遵循美国法律的非营利组织,美国政府仍然保留了对ICANN明显的控制权。

阿克塞勒•勒迈尔(Axelle Lemaire)

法国政府主管数字行业的国务秘书

担忧这一改革将导致ICANN的私有化而非国际化,尽管公民社会和各国政府努力达成了一个平衡的妥协,但其中某些要素会使国家在ICANN的决策过程中边缘化,特别是与私营部门将扮演的角色相比。[25]

(三)德国

西格马尔•加布里尔(Sigmar Gabriel)

德国副总理兼经济部长

对美国政府终结对互联网核心功能的独家监管表示欢迎,称新的管理模式是“支持自由互联网的清楚信号”。他说,多利益相关方的参与能对大量观点和利益进行平等考虑,继而确保互联网的创新和稳定。

(四)中国

新华社刊文指出

事实上,这次“交权”并非美国政府心甘情愿,而是在国际社会强大压力下的一点点让步。同时,美国政府也不是随便“交权”,而是设置了严格的前提条件,即交给“全球互联网多利益攸关社群”,并设立了复杂的制衡系统,以保证自己在形式的“交权”后仍拥有隐形的控制权。值得注意的是,互联网巨头在“多利益攸关模式”中将扮演重要角色,而美国将通过比其他国家强大得多的企业、硬件和软件技术、人才等优势继续保持影响力。[26]

(整理:陈帅;责任编辑:李晓晖)

参考文献

[1] 徐培喜 . IANA 职能管理权移交谁是赢家 . 网络空间研究学刊,2016-10-02.

[2] Ted Cruz: We Must Keep the Internet Free. 6/24/16. https://www.youtube.com/watch?v=IrWHeVy003c

[3] Internet Oversight Transfer Clears Hurdles to Take Place Saturday. REUTERS, SEPT. 30, 2016.http://www.nytimes.com/ reuters/2016/09/30/technology/30reuters-cyber-internet-transfer.html?_r=0

[4] Cecilia Kang, Jennifer Steinhauer. Ted Cruz Fights Internet Directory’s Transfer. The New York Times, SEPT. 15, 2016. http://www.nytimes.com/2016/09/16/us/politics/ted-cruz-internet-domain-names-funding.html

[5] Ted Cruz: We Must Keep the Internet Free. 6/24/16. https://www.youtube.com/watch?v=IrWHeVy003c

[6] AP FACT CHECK: Is US Giving Away the Internet? AP, SEPT. 22, 2016. http://www.nytimes.com/aponline/2016/09/22/business/ap-us-campaign-2016-fact-check.html

[7] ICANN Transition Is Premature: Unanswered Questions Require an Extension, Partial Transition.SEPT. 08, 2016. http:// dailysignal.com/2016/09/08/icann-transition-is-premature-unanswered-questions-require-an-extension-partial-transition/

[8] 转引自戴尔比安科,来源:徐培喜《专访 ICANN 新章程的关键设计师戴尔比安科》

[9] AP EXPLAINS: What's at Stake as US Cedes Internet Control. AP, SEPT. 29, 2016. http://www.nytimes.com/aponline/2016/09/29/technology/ap-us-tec-ap-explains-us-internet-transition.html

[10] NTIA, 2016-06-09. http://www.ntia.doc.gov/press-release/2016/iana-stewardship-transition-proposal-meets-criteria-complete-privatization

[11] 徐培喜 . 专访美国商务部助理部长劳伦斯 • 施特里克林(Lawrence E. Strickling). 网络空间研究学刊,2016-10-01.

[12] Michael Chertoff And James Cartwright, “How to keep the Internet free and open,” Politico, 6/7/16. http://www.politico. com/agenda/story/2016/06/keep-internet-free-and-open-icann-000140

[13] David A Gross, “Testimony before the U.S. Senate Committee on Commerce, Science, and & Transportation,” 5/24/16

[14] “Open Letter To Congress From U.S. Business,” April 2016.

[15] Letter, September 13, 2016. http://t.umblr.com/redirect?z=https%3A%2F%2Finternetassociation.org%2Fwp-content%2Fuploads%2F2016%2F09%2FIANA-Letter-091316.pdf&t=MzY3MThhMTA4ODdlYjM2OWM4OTk1OTg1ZDllNzA1NDY0MDcxOGM4NixjUVJhejBzOA%3D%3D&b=t%3AbdiNo6lft4TJxWnIrYhvGw&m=1

[16] Kent Walker, “Preserving A Free And Open Internet,” Google Public Policy Blog, 9/26/16. http://blog.internetassociation.org/post/151013524143/what-theyre-saying-about-the-iana-transition

[17] 徐培喜 . 专访 ICANN 新章程的关键设计师戴尔比安科 . 网络空间研究学刊,2016-10-02.

[18] Michael Beckerman, “Testimony before the U.S. Senate Committee on Commerce, Science, and & Transportation,” 5/24/16.

[19] Kathryn Brown, “Important next step in IANA Stewardship Transition: NTIA says proposal meets criteria,” Internet Society, 9/16/16. https://www.internetsociety.org/blog/public-policy/2016/06/important-next-step-iana-stewardship-transition-ntia-says-proposal-meets

[20] Andrew Sullivan, “Testimony before the U.S. Senate Committee on Commerce, Science, and & Transportation,” 5/24/16

[21] “Civil Society Statement of Support for IANA Transition,” Best Bits, 5/24/16. http://bestbits.net/iana-transition/

[22] Russia working on ways to protect its internet due to US online dominance – Com. Minister to RT .https://www.rt.com/ news/334269-nikiforov-interview-rt-egypt/

[23] http://www.mngz.ru/russia-world-sensation/2281381-nikolay-nikiforov-privetstvuem-zayavlenie-lourensa-striklinga-o-zavershenii-goskontrakta-ssha-na-vypolnenie-funkciy-iana.html

[24] 互联网域名管理权移交的喜与忧 . 新华社,2016-10-03.http://m.cankaoxiaoxi.com/science/20161003/1328583.shtml

[25] Kieren McCarthy. French scream sacré bleu! as US govt gives up the internet to ICANN. 24 Mar 2016. http://www.theregister. co.uk/2016/03/24/france_slams_us_govt_internet_transition/

[26] 美国真的放弃互联网控制权了吗 . 新华社,2016-10-02. http://news.xinhuanet.com/tech/2016-10/02/c_1119659844.htm

2016年8月16日,美国商务部国家通讯与信息管理局(NTIA)致互联网名称与数字号码分配机构(ICANN)的一封短信令全球互联网沸腾。信中称:“NTIA于2016年8月12日收悉ICANN提交的互联网号码分配机构(IANA)管理权移交实施状态报告。报告确认管理权移交的所有任务已经或者将于2016年9月30日之前完成。NTIA全面审查了该报告。经审议,克服巨大困难,NTIA意愿允许IANA功能合同于2016年10月1日到期。”

寥寥数语,信息量很大。吸引了全球目光的IANA管理权移交究竟为何?移交如何实现?未来发展如何?

2014年3月14日美国商务部国家通讯与信息管理局(NTIA)宣布愿意将负责互联网核心资源的IANA的管理权移交给利益相关各方的全球社群,管理权移交的大幕从此开启。IANA管理权是何方神圣?引群雄逐鹿?它其实是开启互联网黑魔法的钥匙。

互联网域名系统最初的技术开发者与管理者是美国南加州大学的Jon Postel博士,他掌管互联网初期核心资源如根服务器的管理和分配。1987年他分配了7个根服务器(后扩展为13个根服务器),全部位于美国。由于互联网增长迅速,安全问题日益突出,美国政府认为一个人管理这些互联网核心资源不够安全,1988年,美国政府要求Jon Postel采取更安全和更合理的措施来保证互联网核心资源的分配和管理。JonPostel于是建立了互联网号码分配机构(IANA)负责管理互联网核心资源。1988年以后的互联网资源分配即由IANA进行。IANA有三项职能:(1)管理全球域名系统;(2)协调互联网协议(IP)数字地址的分配;(3)根服务器协议的协调。这三项权力也就是通常所说的互联网根的管理权。IANA是互联网这样完全非中心化的分布式构架中唯一中心化的部分。不知如此设计,是Postel博士的天才还是错误。

ICANN于1998年建立,总部设在洛杉矶郊区Marine Del Ray,是一个采用国际化组织形式运营的非盈利性机构。ICANN机构注册地在美国,是遵照美国加利福尼亚州法律成立的非政府机构。ICANN必须遵守美国法律,并可受到美国的司法管辖。

ICANN建立之始,美国商务部与ICANN签署了“合同”,将IANA功能以“零成本”委托给ICANN管理。双方合同约定,IANA所管理的根服务器功能系美国政府资产,美国政府通过有期限的合同将IANA委托给ICANN来运行。IANA从此成为ICANN的一项功能,由其一个内部部门运行。根据和美国商务部签署的谅解备忘录和合同,ICANN的工作就是负责在互联网域名系统和地址系统上的政策协调。ICANN形成的政策决议,由IANA人员在根服务器的根区文件中进行体现。美国商务部对于IANA的运行有最终的管理权。

IANA系互联网核心资源,如同一个人的神经中枢,在身体健康、行动自如之时,只在“后台”悄然运行、难以察觉,但是一旦受到打击或者损害,就会导致整个人瘫痪。由于互联网的全球性特点,根的任何改动都影响到互联网在全球的正常运行,特别是互联网在各国之间的互联互通。

美国政府对于IANA的终极管理权力,一向令其他国家与全球互联网社群不满。在斯诺登事件爆发之后,美国政府受到世界舆论的强烈抨击,在IANA管理权方面承受了前所未有的压力。

2014年3月14日美国商务部国家通讯与信息管理局(NTIA)宣布,IANA的管理权将移交给利益相关各方的全球社群,责成IANA的现行运行机构ICANN召集全球利益有关各方,发展形成有关IANA管理权移交的建议。美国商务部国家通讯与信息管理局要求ICANN所提交的建议应当在得到全球社群广泛支持的前提下,符合如下4项基本原则,即:(1)应当支持与加强利益有关各方共同参与的治理模式;(2)应当保持互联网域名系统的安全性、稳定性和强韧性;(3)应当满足全球IANA使用者与合作者的需求与预期;(4)应当保持互联网的开放性。

1、IANA管理权的移交方案

为此,ICANN于2014年7月成立了IANA管理权移交协调小组(ICG),由来自13个不同社群的30位专家组成,其中包括了直接或者间接的利益有关方。鉴于IANA功能与使用者分为域名、数字地址、互联网协议参数三个部分,协调小组让域名社群(由ICANN内部的支持组织与咨询委员会组成)、数字地址资源社群(由地区性互联网地址分配机构RIR组成)和互联网协议参数社群(由互联网工程工作组IETF组成)三个不同社群分别形成有关的建议。三个社群按照自身的程序与方式形成关于IANA管理权移交的相关建议,提交协调小组。协调小组在征求公众意见之后,整合三个社群的建议,最终提交美国商务部NTIA。美国政府有权审议有关的建议是否符合移交管理权的前提条件与基本原则,并最终决定是否完成IANA管理权的移交。

2015年10月协调小组公布了关于IANA管理权移交的域名、数字地址、互联网协议参数三个社群已经完成的建议方案。

(1)以IETF为代表的互联网协议参数社群对于ICANN目前运行IANA的相关功能表示满意,不建议移交管理权之后进行改变。

(2)以RIR为代表的数字地址社群基本同意ICANN继续运行IANA的相关功能,但是将与IANA运行机构签订服务水平合同,并建立由来自RIR的社群代表组成的评审委员会,审议IANA运行机构的服务情况。

(3)由ICANN各个支持组织与咨询委员会的代表组成的域名社群工作组建议:(a)建立一个新的、独立的法人组织,即“移交后的IANA”(简称PTI),不再是ICANN的内部部门,根据与ICANN之间的合同,成为ICANN的一个分支机构及IANA中的域名功能的运行机构。ICANN在美国加利福尼亚州的司法管辖权维持不变。(b)建立使用者常设委员会,根据合同要求与服务水平的预期,监督移交后的IANA的运行情况。(c)建立利益有关各方共同参与的IANA功能评审程序,审议IANA与域名相关的功能的运行情况。(d)域名社群的建议以ICANN跨社群工作组正在形成的关于问责制度的建议完成为前提条件。

数字地址社群与互联网协议参数社群均同意域名社群关于建立“移交后的IANA”(PTI)的建立,保证移交后的IANA将运行现有的全部三项功能,但是三个社群将分别享有审议与变更相关功能的权力。

2、ICANN问责制度的改革

IANA管理权移交协调小组公布了三个社群的建议之后,收到的多方反馈,均对于IANA管理权移交之后ICANN的问责制度,各方表示了质疑与不信任。正如互联网社群不信任美国一国掌控IANA一样,ICANN如果独揽大权,也将不被信任。不论是ICANN的现行宪章还是ICANN的内部结构,均没有有效的内部与外部机制对于ICANN权力加以问责与制约。因此,IANA管理权移交协调小组表示在完成关于完善与改革ICANN问责制度的建议、并满足域名社群关于ICANN问责制度改革的要求之前,不将全部建议提交美国商务部。

2014年12月ICANN中的ASO、ccNSO、GNSO三个支持组织与ALAC和GAC两个咨询委员会(另外两个咨询委员会SSAC、RSSAC可以随时加入)共同起草了章程,建立了关于ICANN问责制度的跨社群工作小组(CCWG),以加强在IANA管理权移交之后ICANN的问责制度。[1]根据跨社群工作小组的章程,在终止与美国政府之间历史性的合同关系,IANA管理权转移给全球互联网社群之后,ICANN必须加强其问责制度,各个社群必须强化对ICANN权力的约束与制衡。同时,完善与改革ICANN的问责制度也是为了满足域名社群提出的IANA管理权移交的建议的要求。跨社群工作小组将其工作分为两个部分,第一部分(WS1)是在完成IANA管理权移交之前必须建立与强化的问责制度,第二部分(WS2)是在移交完成后可以继续开发完善、全面实施的制度。

跨社群工作小组由ICANN各个支持组织与咨询委员会的28名代表与175名其他自愿参与者组成,其中比较活跃、不断发言与提议的人不超过15人。跨社群工作小组经历了300多个会议与电话会议,三万多封电子邮件讨论磋商,前后四易其稿,先后三次征求ICANN社群的意见,终于2016年2月25日公布了关于第一部分的问责制度改革建议的报告。当时尚有少部分问题未能在各个社群之间达成共识,其后跨社群工作小组征求了各个支持组织与咨询委员会的意见后,形成了最终报告。

跨社群工作小组提出了完善与改革ICANN问责制度的12项建议,主要包括如下四类内容:

(1)修订ICANN的使命宣言,澄清了ICANN不得随意超越其使命范围行使权力或者发挥作用;

(2)强化了独立评审程序,通过有约束力的独立评审裁决,遏制ICANN越权行为;

(3)赋予ICANN社群7项新的权力,在现行的磋商、讨论、构建共识不能奏效的情况下,对ICANN采取行动,包括:

-否决ICANN预算、IANA预算、ICANN五年期战略及运行长期计划;

-否决ICANN对其宪章核心内容的修改;[2]

-批准ICANN新的根本性宪章、细则及ICANN重大财产的出售与其他处置;

-罢免ICANN理事会中的某个成员;

-罢免整个ICANN理事会;

-发起独立评审程序,裁决结果对ICANN具有约束力,并可据此向有管辖权的法院申请强制执行;

-否决ICANN理事会作出关于IANA功能运行的决定,包括不允许移交后的IANA独立或者分离的决定;

-监督与调查ICANN理事会、官员及工作人员的权力。

(4)发起社群性的独立评审程序,监督ICANN理事会的作为或者不作为行为的正当性与适当性。

上述所有建议的社群权力均必须在广泛磋商讨论、努力消除分歧,构建共识的前提下,才能行使。一旦磋商讨论无法达成共识,组成社群的支持组织与咨询委员会将通过多数票表决的方式决定是否及如何行使社群性权力。关于投票的程序及适合的投票人,各个社群之间存在很大的争议与利益冲突。政府咨询委员会(GAC)是否应当被排除在社群性权力之外就曾是争议的焦点之一。目前的妥协性方案是GAC在部分情况下被排除于社群性权力之外。GAC中的14个国家政府代表曾对此明确表示反对。

为了行使社群性权力,ICANN社群需要成为所谓“赋权性社群”,并建立相应的法律机制,获得法律上的依据与支持。根据建议,赋权性社群将依据美国加利福尼亚州法律(ICANN注册地)成为所谓“单一授权代表”(Sole Designator),获得独立的法律地位。ICANN所有核心性质的治理文件(包括根本性宪章、细则)的修订都必须经理事会与赋权社群双方同意。

除此之外,跨社群工作小组还建议在如下方面继续工作,包括如何在ICANN中引入尊重人权的原则,如何将2009年9月30日美国政府和ICANN签署的“承诺确认文件”(Affirmation Of Commitments,AOC)中对于全球互联网社群的承诺引入宪章中,[3]以及如何加强各个社群组织自身的问责制度。跨社群工作小组还在筹备在IANA管理权移交完成后继续完善并监督有关的问责制度的实施。

3、进展情况

关于IANA管理权移交的方案与ICANN问责制度改革的方案,经ICANN社群的广泛讨论与评议,终于获得大多数的支持。根据管理权移交与问责制度改革所达成的方案以及美国商务部NTIA的要求,ICANN于2016年5月27日批准了对于ICANN宪章的修改,与IANA运行有关的其他机构签署了新协议,于8月9日批准了对于ICANN章程的修改。2016年8月10日,ICANN向美国加利福尼亚州政府递交了建立“移交后的IANA”机构的申请文件,新机构定名为“公共技术性识别符”机构(简称PTI)。在管理权移交完成后,PTI根据与ICANN之间的协议,将取代IANA并运行其所有的功能。

根据IANA管理权移交方案,ICANN应当在移交后的IANA建立相应的监督、审议机制。为此,2016年8月12日,PTI的根区评估评审委员会建立。8月12日,PTI的宪章公布,供公众评议。9月份,ICANN与PTI的各项功能协议与服务协议将相继公布,全部程序至9月底完成。ICANN于2016年8月12日向美国商务部NTIA报告了进展情况,并于8月16日收到了NTIA的正式回复,确认管理权的移交将于10月1日开始。

总之,IANA管理权移交与ICANN问责制度改革的方案是几经周折、利益有关各方冲突与妥协的产物,它看起来宏大、复杂、充满想象力,实际上还有诸多细节尚待完成,在实施中尚有诸多挑战。魔鬼总隐身在细节之中。

1、后斯诺登效应

2014年美国商务部NTIA作出IANA管理权移交的姿态,很大程度上是为了缓解国际社会对其一国控制互联网关键资源的长期压力,同时平息因美国情报部门大规模监控非美国公民被斯诺登披露所造成的国际社会、甚至其主要西方盟国的强烈不满。2015年10月6日,欧洲法院裁决欧盟委员会2000年作出的承认美欧之间跨境数据流动的避风港原则的决定无效,[4]理由是美国情报部门大规模地从避风港认证的公司获取数据,因此避风港无法充分地保护欧洲公民的个人数据。[5]欧洲法院的裁决说明,斯诺登事件仍然在持续发酵,美国继续单独控制IANA这一互联网关键资源已经丧失了国际信誉与合法性。

美国商务部作出关于IANA管理权移交的声明之后,得到了欧盟国家强烈支持与赞同,一定程度上巩固了美欧之间的联盟。在IANA管理权移交建议与ICANN问责制度改革建议的形成过程中,美国之外最为活跃的群体就是欧洲国家的政府、域名注册管理机构、企业界及民间组织的代表,他们参与讨论,提出议案,与美国的参与各方一起左右了建议的走向及最终的内容。因此,美国所谓将IANA管理权移交给全球互联网社群,在很大程度上是为了实现与欧洲盟国分享权力,巩固与重构美欧共同利益的联盟。

2、利益有关各方共同治理

IANA管理权的移交是对ICANN治理模式的考验。ICANN采用所谓“利益有关各方共同治理”的模式,为此还造出了Multistakeholderism一词。Stakeholder在国内还没有准确的翻译,在此暂且将其翻译为利益有关方,multi-stakeholder就被解释成了利益有关各方。

从ICANN的机构构成中就能看出,它是被互联网影响到的各国政府、顶级域注册管理机构(gTLDs和ccTLDs)、域名注册商、ISP、使用互联网的公司(如Google或可口可乐公司)或机构(如国际奥委会)、社会团体(如隐私保护组织)、学者以及普通互联网用户都可以以“公开透明”、“自下而上”发起并“建立共识”设立政策的形式来参与ICANN的政策制定工作。

具体来说,如果有任何一个利益有关方(Stakeholder),在ICANN内部,如果有对于某个政策的设立或者修改的提议,不管这个提议是来自于社区成员还是ICANN外人事,都可以通过电子邮件或大会发言等形式向ICANN直接发表意见或建议。ICANN会将问题归类提交各支持组织与咨询委员会进行讨论并将讨论结果提请公众讨论。如果提议得到认可,将会成立工作组起草政策建议。政策建议在得到支持组织与咨询委员会的认可之后,将会提交到ICANN理事会进行讨论。一旦通过,将成为ICANN的政策并得到执行。在整个政策讨论的过程中,ICANN都要尽可能通过其网站公开政策讨论的全部过程,并邀请所有人参与对创制政策发表评论或意见。

在ICANN的政策制定进程中,单个互联网用户可以就ICANN职责范围内的任何事务发起意见或建议。有的时候,一个政府的提议或建议会由于某个技术专家的反对意见而被阻止通过。在形式上,个人用户、商业机构、社会团体和一个国家政府所具有的政策建议权和参与的权利是一样的。

ICANN的多利益有关方模式是传统的IETF个人模式和国际组织多边模式的混合。这种模式一定程度上也恰当地反映出互联网上ICANN职责的复杂性。一方面,ICANN仅仅是一个美国注册的私营性非营利公司,但是ICANN的职责和管理却是全球性的;另外一方面,ICANN以“自下而上”的民主模式来制定政策,自称同时向ICANN内部的社群和外部全球互联网社群负责。

美国商务部为IANA管理权的移交设定了前提条件与基本原则,只能移交给互联网全球社群,明确排除了向联合国系统或者任何其他政府间国际组织移交的可能。但是,互联网全球社群并非清晰的可界定的概念,商务部所设定的条件为美国维护其既得的政治、经济利益预留了足够的空间。在建议形成的过程中,美国政府并未以任何直接的方式干预各个社群或者相应的工作机构的工作,但是美国的企业界、域名业界、学者、民间智库等发挥了极大的作用,产生了左右全局的影响力,充分体现其在国际活动中非政府的软实力。同时,IANA管理权移交方案在ICANN社群得到大多数支持,被广泛认为是利益有关各方共同治理模式的胜利,该治理模式经受了考验,足以在复杂环境下完成重大的制度设计与改革。

3、权力新格局

从IANA管理权移交与ICANN问责制度改革之后,ICANN的权力结构与治理模式将有较大的改变。其中,ICANN理事会的权力将受到很大的限制与约束,新增的社群的权力将全方位、多层次地监督、审查与制衡理事会的决策;与此同时,由142个国家政府代表组成的政府咨询委员会(GAC)在现行制度下的权力与地位将受到极大的遏制,在现行模式下,该委员会向理事会提出的共识性建议,如非特殊情况,理事会必须采纳执行,但是改革后理事会即便采纳执行,赋权的社群也可以动用其权力否定理事会的决定,甚至罢免整个理事会。根据建议,ICANN的权力将更加分散,各个部分之间彼此牵扯,构成更加复杂的结构与系统,这将对缺乏经验与实力的发展中国家、新兴国家的政府、企业参与ICANN有关的政策制定与资源分配,构成更大的挑战。

4、美国国内政治

IANA管理权能否最终完成移交,ICANN问责制度改革能否实施,还受到美国国内政治的影响。2014年3月美国商务部宣布移交IANA管理权的意愿之时,ICANN与美国商务部之间关于运行IANA功能的合同将于2015年9月30日到期。因此,美国商务部预计IANA管理权可能在2015年9月30日前完成。但是,此预期落空。2015年8月美国商务部宣布,将与ICANN之间的IANA合同延长一年至2016年9月30日。美国商务部官员曾经非正式表态,移交的过渡期可以自2015年9月起延长四年,而且即便ICANN社群有关移交的建议在2016年9月前提交,美国商务部也将非常审慎地评估。

2016年8月16日,美国商务部NTIA的信函一经公布,一时间各种解读纷至沓来,绝大多数人认为IANA管理权移交大功告成、尘埃落定。然而,舆论中心的ICANN却对此“爆炸新闻”保持了意味深长的沉默。一方面,NTIA的官方表态说明,奥巴马政府决计在有限的剩余任期内完成历时冗长、工程浩大、复杂艰难的IANA管理权的移交,给密切关注与参与此事的全球互联网社群一个交代。另一方面,美国国内政治笼罩在管理权移交之上的阴影仍旧挥之不去。美国国会曾举行数次听证,审议IANA管理权的移交是否会造成美国国有财产的流失或者国家利益的损害,甚至一度出现制止管理权移交的立法提案。虽然国会至今未采取实质性的手段干预奥巴马政府的行政决定,但是共和党控制的国会与国内保守派仍然蠢蠢欲动,寻找各种可能的手段在最后阶段予以阻挠。正在进行、高潮迭起的美国总统大选也给管理权的移交平添变数。由于美国正值总统大选之年,各方政治势力纷纷借此角力,前总统候选人克鲁兹在内的很多议员对于移交表示了强烈反对。一旦IANA管理权移交未能在奥巴马政府的任期内得到批准,总统大选之后,一切将难以预测。NTIA在信中称“克服巨大困难”,实有所指,一言难尽。因此,只要2016年9月30日未至,NTIA、ICANN与全球翘首以待的互联网社群均仍然处于忐忑不安之中,喜大普奔,为时尚早。

不论多少艰难波折,多少妥协无奈,IANA管理权移交与ICANN问责制度的改革已成天下大势,顺应着互联网安全与稳定、开放与互通的潮流,呼应着全球互联网社群“同一个互联网”的梦想,已经不可逆转。互联网治理旧的时代终将结束,新的篇章正在开启。 (责任编辑:李晓晖)

The new era of global governance IANA over control with ICANN accountability system reform

XUE Hong

Abstract: The United States Department of Commerce National Telecommunications and Information Administration (NTIA) made the announcement in March 2014 that the IANA stew ship may be relinquished to the global Internet community through a process convened by ICANN, which has been operating the IANA function. All through two years, the ICANN IANA Stewardship Transition Steering Group (ISG) completed the transition proposal. Meanwhile, ICANN cross- community working group worked out the proposal on the reform of ICANN accountability mechanisms, which is supplementary to the Stewardship Transition. The NTIA confirmed in August 2016 the proposals submitted by ICANN and announced the commencement of the stewardship relinquishment from October 1, 2016. The Public Technical Identifier (PTI), a new organization operating IANA function under the contract with ICANN, has been established. ICANN’s Bylaws and Articles of Incorporation have been amended to implement the new accountability mechanisms. With the coming close of the saga, the new power landscape will emerge and the dynamics of the multi-stakeholder governance will be changed.

Keywords: ICANN; IANA; Stewardship Relinquishment; Accountability; PTI

作者简介

薛虹:北京师范大学法学院教授、法学博士、博士生导师。北京师范大学法学院互联网政策与法律研究中心主任。

参考文献

[1] ICANN 社群由数字地址支持组织(ASO)、国家顶级域名支持组织(ccNSO)、通用顶级域名支持组织(gNSO)、 普通用户咨询委员会(ALAC)、安全与稳定咨询委员会(SSAC)、根服务咨询委员会(RSSAC)与政府咨询委员 会(GAC)组成。

[2] ICANN 的 “Bylaws”确定了其根本使命、地位、权力范围、责任与义务,是最根本性的治理文件。Bylaws 区别于 ICANN 的“章程”(Articles of Incorporation),后者主要是组织机构登记、注册的运行文件。为了显示两者的区别, 突显 ICANN 公共治理方面的地位,本文将“Bylaws”译为“宪章”,特指该文件对于 ICANN 及其社群的约束力。

[3] 2009 年 9 月 30 日, 美国政府和 ICANN 签署了“承诺确认文件” (Affirmation Of Commitments, 简称 AOC) , 声称 ICANN 已经实现完全独立,ICANN 今后将真正实现向互联网社区的所有利益有关方负责;美国商务部重申承 诺支持一个由多方利益有关方参与,私营部门主导,拥有自下而上的政策制定机制的域名系统技术协调发展模式。 AOC 承诺对 ICANN 组织的问责性和透明度定期审查。审查小组将由社区志愿成员组成,需接受公众发表意见。审 查后产生的报告将提供给 ICANN 董事会和征求公众意见。根据 AOC 的规定,为了确保 ICANN 的责任度和透明度, ICANN 需要设立了四个评审小组:责任度和透明度评审小组、安全与稳定评审小组、竞争与用户保护评审小组、以 及 WHOIS 政策遵守评审小组。ICANN 通过评审不断改进其治理模式与结构。

[4] 为了美国企业能够满足欧盟关于数据与隐私保护的相关指令,使个人信息能够获准从欧盟传输至美国,2000 年 5 月 美国通过了与欧盟互相承认的“避风港原则”。

[5] 美 国 与 欧 盟 经 重 新 谈 判, 于 2016 年 2 月 形 成 了 新 的“ 隐 私 盾 框 架 协 议”(US-EU Privacy Shield Framework Agreement),取代了原来的避风港原则,2016 年 8 月 1 日开始实施。

2016年8月16日,美国商务部电管局(the National Telecommunications

and Information Administration,缩写NTIA)通知互联网名称与地址管理机构(the Internet Corporation for Assigned Names and Numbers,缩写ICANN),如无重大意外,将考虑让互联网地址分配局(the Internet Assigned

Numbers Authority,缩写为IANA)监管权限的委托合同于2016年10月1日自动过期。[1]如果生效,这一不可逆转的进程,将被解读为全球网络空间治理朝着“国际化”,或者说,摆脱美国政府事实上的单独控制,迈出重要的一步。

截至2016年9月20日,上述转让进程已经进入最后、也是最为艰巨的阶段,即美国国会要批准商务部电管局同意转让监管权限的决定。2016年9月8日,美国参众两院4名国会议员,联名致信美国商务部部长和司法部部长,要求相关部门在10月1日之前,就监管权限转移可能带来的负面影响,特别是“由于转移监管权限可能导致威权国家在互联网治理中的地位上升”问题,做出详细回答。[2]

除了美国国内,IANA监管权限的转移,以及与此紧密相连的ICANN治理架构变革,也是利益相关方密切关注的焦点。这个变革的方向,在ICANN官方网站的移交权限专栏,以及美国政府的正式文件中,都称其为“私有化”(Privatization);而在另一些场合,其他利益相关方,尤其是新兴经济体和发展中国家的政府代表,则通常会使用“国际化”(Internationalization)来描述这一进程。

从20世纪90年代开始,“私有化”和“国际化”就贯穿在IANA监管权限机制构建的始终,也一直左右着全球网络空间治理结构变革前行的方向。

有关ICANN以及IANA监管权限国际化的问题,核心指向支撑互联网乃至全球网络空间正常运行最为关键,可能也是最具象征意义的资源,包括域名注册、解析、根服务器、根区文件和根区文件系统等。[3]从美国政府的角度看,这一问题的起点,是1997年7月1日,时任美国总统克林顿签署行政备忘录,要求美国商务部推进实现域名解析的私有化,这一私有化必须有助于增强域名解析的竞争性,并有助于推动域名管理的国际参与。[4]

为了回应这一要求,美国商务部电管局在1998年1月30日出台了名为“绿皮书”(Green Paper)的政策立场文件(Statement of Policy)初稿,尝试落实克林顿政府推进域名解析私有化的要求。在此之前的两天,1998年1月28日,在域名解析的技术和早期管理中发挥重要作用,主导创建IANA的波斯特尔(John Postel)教授,进行了一项理应被关注,但经常被忘记的实验:通过一份电子邮件,他将12台互联网区域根(域名)/辅助根服务器(regional root nameserver)中的8台,指向了一个不同的主根服务器:从原先国际应用科学公司(Science Applications International Corporation,缩写为SAIC)下属网络解决方案(缩写为NSI)公司的A根服务器(名称为:A.ROOT-SERVERS.NET,IP地址为:198.41.0.4),指向了IANA自有的根服务器(名称为:DNSROOT.IANA.ORG,IP地址为:198.32.1.98)。在一段比较有限的时间里,当时全球的互联网实际上运行在具有两个“根服务器”构成的域名解析系统里,其中一个根区包含一台主根服务器,八台处于非美国政府部门控制下的辅助根服务器;另一个根区包含一台主根服务器,四台处于美国政府部门(航空航天署,国防部,弹道导弹实验室)控制下的辅助根服务器。用户并没有感受到什么影响。从能够接触到的公开材料看,各方倾向于将此描述为一个“实验”,在接到政府官员等各方的系列电话、要求以及命令之后,波斯特尔教授在1998年2月5日前结束了这一“实验”,将整个域名解析系统的根区恢复原状。[5]

“实验”结束之后,同年2月11日,波斯特尔教授与时任互联网架构理事会(Internet Architecture Board,缩写IAB)主席卡朋特(Brian Carpenter)成立了IANA移交建议组(IANA Transition Advisor Group,缩写为ITAG),整个组包含六个小组,成员来自与互联网工程师任务力量(Internet Engineering Task Force,缩写为IETF)长期保持联系的“圈内人士”:除了卡朋特之外,还有Verio国际公司布什(Randy Bush),宾夕法尼亚大学的法伯(David Farber),澳大利亚域名电信供应公司Telstra的胡斯顿(Geoff Huston),MCI的柯林森(John Klensin)以及思科公司的沃尔夫(Steve Wolff)。[6]

ITAG的成立,一般被认为是一个重要的妥协方案:波斯特尔教授停止并修正他的“实验”之后的一周内,美国商务部电管局立刻通过了一个名为“改善互联网名称和地址管理倡议”的文件,其中明确规定了任何对根服务器、根区文件和根区文件系统的修改,必须得到美国商务部电管局的书面许可。对于电管局和波斯特尔教授之间的这一轮互动,比较中性的解读是:波斯特尔教授,作为DNS的“教父”,对绿皮书的私有化方案存在相当不满,因此通过实验方式直接展示了另一种更符合国际化审美标准的解决方案;但这个实验所暗示的内容,即当时的互联网根服务器、根区文件和根区文件系统并不处于美国政府的有效控制之下,一封电子邮件就可以指导运营商对此进行重新设定,在美国政府内部造成了巨大的恐慌,美国政府通过改变操作流程的方式,强化了控制。但最终,这两者之间的关系还不能彻底的闹僵,于是这个工作组的建立,成为帮助波斯特尔教授缓和与美国政府关系,推进以符合波斯特尔教授等人“国际化审美”的方式,来实现对根服务器、根区文件和根区文件系统的管理。

这个最终的妥协方案,就是最终被称为“白皮书”的文件。在这个文件中,形成了从1998年开始一直延续到现在的管理机制:首先是由私营机构牵头,构建一个“美国的非盈利机构”,即现在人们熟悉的ICANN,在ICANN的架构设计中,确保既能够满足波斯特尔教授等需求的国际化因素,又能够确保避免其他国家的政府人员在其中获得决策权,因为相关章程明确规定有政府职务者不能在ICANN理事会中获得具有投票权的职位,同时来自各国政府的代表只能组建政府建议委员会,该委员会不具有决策权;其次是将IANA从一个事实上独立存在的机构,变成一种介于功能和实体机构之间的存在,并确保ICANN必须以招标合同的方式,按照一定期限由ICANN从美国商务部电管局通过招标方式获得;第三是开始在ICANN和根服务器、根区文件和根区文件系统的实际配置之间设置比较明确的区隔,由私营公司实现最终的技术性操作。这方面一个比较重大但同样容易被忽视的变化,发生在1999-2000年间,在此期间,根服务器从NSI公司,通过并购业务的方式,转由威瑞信(Verisign)公司负责;并且修改了主根服务器和辅助根服务器的配置,将原来的“1+12”的结构变成了“1+13”,即取消主根服务器和辅助根服务器的区别,设置一个被称为“隐藏分配主服务器”(hidden distribution master server)的“数据源”,13台公开的根服务器之间不再有主根和辅助根的区别,形成了“隐藏分配主服务器”+公开服务器+镜像服务器的架构。[7]

整体来看,在从“绿皮书”到“白皮书”的发展过程中,“私有化”和“国际化”的主张进行了第一轮较量。当然,需要说明的是,波斯特尔教授主张的“国际化”是一种更具理想主义乌托邦色彩的主张,比现在所说的“国际化”更加理想化;在整个互动过程中,波斯特尔教授真正坚持了从20世纪60年代美国反权威主义思潮那里继承下来的精神,以在网络空间追求真正的个体解放、社群主导和公平的国际化为目标,努力避免代表资本力量的大财团,以及代表国家权力的政府部门,实质性地介入网络空间关键资源的管理。这种追求,有着显著的个人色彩,也更加纯粹。

至于美国政府的主张,克林顿签署的私有化备忘录,整体是克林顿政府时期推行政府部门绩效改革大潮的产物,他所要求的国际参与,是用来点缀和修饰私有化的,更准确地说,是要实现如下目标:首先,政府部门要重建对根服务器、根区文件和根区文件系统的有效控制,当然这里说的是美国政府。从波斯特尔教授做的实验,以及实验前后美国商务部的反应可以知道,确实一段时间里,技术社群的实践某种意义上处于比较严格的政府监管范围之外,不受政府监管的技术操作,比如转换一个根区,已经达到美国政府能够忍受之外;其次,私有化是最重要实现的目标,也就是互联网必须为资本增值服务,技术社群活动的整体大方向不能与之违背;第三,面对来自波斯特尔教授这样罕见的实验,其威望、影响和行动能力确实可以阻断美国政府的初衷,采取更加变通和务实的做法,但最终,私有化这个大目标和大方向只要有合适的机会就冒出来。

最后,需要说一下国际化与私有化进程博弈的某个阶段性标志:1998年10月16日,文中提及的“实验”结束9个月后,波斯特尔教授因为心脏手术的并发症在洛杉矶去世,时年55岁。指出这一点,是为了铭记历史;也有助于人们意识到,真正要推进网络空间治理结构的变化,需要怎样的勇气,以及,曾经有人为此做出过何等努力;需要指出的一个耐人寻味的细节,就是从2014年3月14日美国商务部宣布考虑转让监管权限以来,波斯特尔教授做的实验以及他的逝世,基本没有在美国政府的官方文件中被提到的;2016年9月14日美国参议院司法委员会下属委员会的听证会上,这个互动的过程,也被轻易的跳过了,似乎这段历史从没有存在过。

20世纪90年代末,互联网在全球范围的高速扩展,全球网络空间的形成,及其与现实生活的紧密嵌入与互动,促成了新一轮要求互联网治理国际化的浪潮。这个浪潮的主要源头,是在冷战后迅速涌入全球网络空间的其他国家,特别是存在巨大需求但实力和能力相对较弱的发展中国家。也因为如此,这一轮国际化的尝试借助联合国这个政府间国际组织的大平台,及其下属的国际电信联盟这个机构,作为推动国际化尝试的大平台。

这种尝试的主要表现之一,是全球信息社会峰会的召开。在2003年召开的全球信息社会峰会(World Summiton the Information Society)突尼斯会议上首次就互联网是否要治理,如何治理等问题展开了激烈的讨论,这一讨论的结果,推动联合国秘书长设置互联网治理工作组(Working Group on Internet Governance),授权此小组研究并提出网络治理的定义;2004年至2005年,此工作组召开了四次会议,最终于2005年6月,互联网治理工作小组提交了工作报告,此报告界定了互联网治理的工作定义:互联网治理就是政府、私营公司和社会,根据各自的角色、共享的原则、规范、规则、决策过程以及程序,来塑造互联网的演化和使用。与此同时,这份报告首次明确提出了互联网治理的对象:网络治理的对象远远不止网络地址和域名管理,还包括更加重要的内容,包括关键网络资源,互联网安全,确保使用互联网促进发展等。[8]

这份报告同时对当时全球互联网的治理状况进行了评估,然后从六个方向指出了治理结构中存在的问题:

其一,根区文件和文件系统的管理,事实上处于美国政府单独控制之下。报告认为造成这种现象的主要因素是历史因素,即美国政府在推进互联网发展中所具有的特殊地位,因此美国政府是唯一一个在现有的多利益相关方模式中有权且有能力更改根区文件和系统的主权国家;同时,从技术操作流程看,对根服务器、根区文件和文件系统有操作权限的行为体与美国政府之外的主权行为体缺乏正式的法律管辖关系,换言之,这意味着其他主权国家对这些资源缺乏有效的法律管辖。这个论断,也构成了推进ICANN改革的争议焦点;根据比较经验的归纳来看,自由主义意识形态的扩展可以在很大程度上缓解这种焦虑,主要的认知变革——行为路径是自由主义意识形态配合美国公共外交,构建美国属于良性霸权的形象,进而认可和接受。比较初步的经验观察显示,在互联网治理结构变革,以及斯诺登披露棱镜系统之后,这种认知变革——行为路径在全球各主要标志性国家和地区,以及关键人群中,均有效发挥了缓释效用。[9]

其二,互联网接入费用,存在显著的不同平分布。报告认为,从实践,距离骨干网越是遥远的互联网服务供应商,也即越是来自落后区域的互联网服务供应商,越是需要支付昂贵的网络接入费用。而在报告撰写时期,对这一接入费用的问题,缺乏有效的解决方案。这是报告从发展角度指出数字鸿沟将如何阻断和影响网络用于发展的最具体的描述。造成这种现象的机制,就是私有化机制。互联网在这种私有化的背景下,被当成纯粹的获取利润的工具,加剧,而非有助于缩小贫富差距。[10]

其三,报告认为,在保持互联网的稳定、安全以及预防网络犯罪方面,仍然缺乏有效的机制和工具。报告认为无论是考虑到保持互联网接入的稳定和安全,还是有效打击网络跨国犯罪的问题,当时的互联网均未能提供有效的治理模式。[11]

其四,就各类行为体参与全球网络空间政策制定的问题,报告明确指出,现有的多利益相关方模式存在显著缺陷,阻碍了弱势方实质性参与全球治理体系。报告认为,这一缺陷的主要表现,是缺乏透明度、公开性和可参与的进程;政府间组织和国际组织的参与受到限制,对发展中国家、个人、社会组织和中小企业来说进入门槛过高;全球网络空间治理的会议举办集中在发达国家;缺乏有效的全球网络空间的参与机制。从已经有的实践看,多利益相关方模式,以及所谓技术社群自下而上的决策机制等,某种意义上形成了一种排斥普通人,即不是熟练的技术人员,不能熟练识别那些专业缩略用语的行为体,实质性地进入并在决策过程中有效地输出意见。在具有决策权力的关键岗位的选举机制上,多利益相关方模式下实质运行的更像是常见于西方发达国家的“兄弟会”架构,海量的基础参与者,与少数依托人际关系和信任组织起来的圈内精英人士,共同组成这个架构。基础参与者负责提供形式和程序上的合法性,精英则实质性地垄断决策过程。

不过整体来看,尽管WSIS的报告曾经正确地指出了全球网络空间治理国际化的目标与方向,面临的弊病,但最终凭借技术、产业方面的硬实力,意识形态领域的优势,以及制度创建与议程主导能力的优势,美国在相当长一段时间里有效地抵制并迟滞了要求ICANN国际化的进程。美国实践的方式,在最为极端的情况下,可以包括否决ICANN的招标资格。[12]

2014年3月,在棱镜系统曝光之后明显感受到巨大压力的美国政府,宣布将放弃对互联网数字分配当局(IANA)的监管权限,尽快把它移交给一个遵循“多边利益相关方”组建的私营机构。移交进展才开始取得了新的进展。在这份声明中,IANA也表示这次转让实则是在履行1998年成立ICANN时商务部发表的《政策申明》中的承诺——确保私营机构(privatesector)在域名管理中处于领导地位。因此,美国政府在确认转让这一方案的同时,通过申明四大原则实际上提出了一套新的方案,这四条原则对理解IANA的转让方案有着重要作用:

第一个原则是支持和促进“多利益相关方”模式。通常来说,“多利益相关方”(Multistake-holder)模式是相对于“多边主义”(Multilateralism)而言,“‘多利益相关方’为欧美发达国家所偏好”,包括各种形式的国家,公司,非政府组织及个人;“‘多边主义’则被新兴经济体为代表的发展中国家所喜爱”,主张“主权平等”的主权国家为中心对全球网络空间实行共同管理。美国主张将ICANN管理权移交给“多利益相关方”,而极力反对“让一个由政府主导的(government-led)或政府间(inter-government)组织来接管”,其理由是“比起政府主导的或政府间组织,私营机构能够更多地创新和发展出解决问题的技术,从而促进互联网发展”,政府应该仅作为利益相关方中的一方,通过ICANN下属的政府建议委员会(GAC)或以个体的身份参与到管理中来。

第二个原则是维持全球网络域名系统(DNS)的安全性,稳定性和弹性。IANA通过这一原则试图说明,原有的DNS集中分配式的结构应该被保留,新的管理机构也应该本着公开透明的原则,继续实行责任制。而为了维护全球网络系统的稳定,ICANN和威瑞信公司(Verisign)共同管辖的根服务器也应该保持原有状态。

第三个原则是满足全球IANA客户的需要和期望。也就是说,ICANN管理权的转移及其有关的政策发展应该和它的日常运营活动区分开,以保证客户的需求不会因为其内部政策变化而受影响。

第四个原则是维持全球网络空间的开放性。在IANA看来,保持全球市场的开放实际上就是维持ICANN管理部门的中立和自由裁决,契合了其倡导的“多利益相关方”模式。四大原则伴随着IANA的移交方案应运而生,从中可以看出,美国对ICANN的移交始终围绕着强化“多利益相关方”模式,看似放弃管理权的方式实际上是“以退为进”,继续维持强化这一模式,意味着美国仍然可以凭借其强大的公司,个人,社会团体等优势通过“利益相关方”的方式参与到ICANN管理之中。对于广大发展中国家来说,既没有在IANA的移交方案中看到任何建立在“主权平等”基础上管理全球网络空间的可能,也无法改善在关键资源控制上所处的不利地位。

在这个移交进程中,有关治理原则之争,主要体现在如何认识和理解“多利益相关方”模式的争议中:所谓多边利益相关方,是美国在20世纪90年代推进互联网商业化进程中采取的一种运作模式,将公司、个人、非政府组织以及主权国家都纳入其中,最高决策权归属于由少数专业人士组成的指导委员会(BoardofDirectors),相关的公司、个人、非政府组织在下属的比较松散的区域或者专业问题委员会开展工作,政策制定采取所谓“自下而上”的模式,有下级支撑委员会向指导委员会提出建议和草案,然后指导委员会加以通过;其他主权国家的代表则被纳入政府建议委员会(Government Advisory Committee),只具有对和公共政策以及国际法等相关的活动或者事项的建议权,而没有决策权,其建议也不具有强制力。[13]

纵观整体发展,可以说,发端于2014年的IANA监管权限移交进程,新监管权限本质上是一个“私有化”方案,而非“国际化”方案。最终移交效果从三个方面被纳入美国预期的轨道:

其一,坚决杜绝任何主权国家进入的可能,为此不惜动用美国的否决权,即保留对所有移交方案以及ICANN章程最终修订版本的最后审核权;其二,主动用私有化方案作为移交方案的基础,将移交方案讨论的焦点,从如何更加有效地实现对根服务器、根区文件系统的国际化管辖,转移成为对ICANN工作流程透明度和有限监督的讨论,通过这种讨论,实现对ICANN理事会的弱化、虚化,用社区授权机制和授权委员会实质性削弱乃至架空理事会,同时有针对性地继续削弱本来就不强势的政府建议委员会的地位和作用;其三,在人事关系方面,强化ICANN决策层的兄弟会属性,严厉打击ICANN高层改善与美国之外国家,尤其是改善与中国关系的举动。美国国会,以科鲁兹参议员为首,组建专门的国会连线,对ICANN高层任何被视为靠拢中国的举动,通过媒体进行严厉质问,通过ICANN社群进行直接施压,确保中国能够被严格地排除在相关变革进程之外。

美国能否如期完成ICANN的转让,一个关键点就是它所提出的“多利益相关方”模式能否得到落实。由美国官方对已有的移交方案反应来看,凡是提案中有涉及“由主权国家或政府间组织来接管”的内容,美国政府一律表示了否决态度,并广泛向世界多利益相关方征集议案。发展中国家的“多边主义”原则虽然注重对主权的尊重,但是,受到具体能力的制约,对“多利益相关方”原则的冲击和挑战,还很难落到实处。而发展中国家在网络空间管理中面临的不利局面,最主要的是在技术等硬实力上的不足,美国在互联网芯片,操作系统,关键基础设施的绝对垄断优势,决定了其在网络空间的绝对话语权。因此,ICANN的转让仍然会在美国的话语体系中进行,IANA只接受来自利益相关方委员会的方案,并且只有当方案满足了其提出的要求时才会接受,这也就进一步模糊了其转让的时间。

从最积极的视角看,无论如何,只要美国国会没有实质性的否定移交方案,整个ICANN的国际化,就将取得一个极具象征意义的进展。这一进展的意义在于,尽管ICANN还是处于美国加州公司法的管辖之下,但美国政府如果真的要启动或者说使用对ICANN的管辖,很难轻易通过美国行政机构内部的流程完成相关工作,管制效率会呈现显著下降;更直白地说,完成这一私有化进程的ICANN,将在一定意义上进入一个“各显神通”的竞争状态,未来发展的方向将因此产生更多的不确定性。当然,美国政府是不会松口说这一私有化的进程会削弱美国的实际利益,或者对全球网络空间的管控。一如在2016年9月的听证会上,积极推进如期移交监管权限的美方官员是用这样的逻辑来说服组织听证的国会议员的:按期移交,将提升美国的声望,有助于推行和实现美国倡导的基本价值,即互联网自由。如果对美国的内政与外交比较熟悉的话,可以发现,这个说服逻辑,和20世纪90年代白宫游说美国国会通过对华贸易议案,包括同意中国加入WTO等,都曾使用过。至于效果,见仁见智。

从全球网络空间的发展和演变来看,美国在其中逐渐失去曾经有过的绝对优势,并使得全球网络治理结构慢慢走向国际化,是一个毕竟东流去的进程,包括中国在内,可以从长期和战略层面,维持谨慎的乐观。当然,在具体细节上,如果真的希望实质性地推进ICANN国际化,以及在更广泛意义上地推进全球网络空间治理国际化,应该还可以从如下方面着手:

1、全面改变资源分布和能力分配的不对称性,是推进未来ICANN以及更加重要的全球网络空间治理真正实现国际化的关键。尽管存在很多理论分析和政策术语,但本质上全球网络空间的治理结构是由客观的实力以及资源的分配所决定的。意图,构想,规划或者设计,只有在与之相互匹配的实力的支撑下才能得到有效的贯彻和落实。导致此次IANA监管权限转移事实上被发达国家,尤其是美国主导的关键,就是资源和能力的不对称分布。这种不对称分布,包括技术和产业领域的不对称分布,包括支撑全球网络空间关键基础设施的不对称分布,包括在全球网络空间治理组织结构的关键节点上的不对称分布。

2、明确国际化和私有化的实质性区别,进而设立推进国际化应努力争取的方向和目标。ICANN的国际化进程,IANA的监管权限,是讨论全球网络空间治理国际化进程中最具象征意义,也最容易得到媒体聚焦和关注的问题。“私有化”和“国际化”的区别是直接而清晰的:其一,“私有化”的主导力量是私营部门,尽管遵循多利益相关方模式,但最终整个主题的定性仍然是私营部门;而字面意义上的“国际化”则要通过正式的程序让其他主权国家能够对决策过程有实质性的影响;其二,“私有化”与“国际化”在司法管辖权上存在本质的差别,“私有化”方案形成之后,坐落于美国领土边界内的“私有化”实体仍然将接受美国的司法管辖,“国际化”方案如果真的通过,将让新的行使IANA权限的机构变成类似联合国框架下的各种组织,即使地理位置处于美国领土边界之内,但却不能依托美国国内法对其实施司法管辖;其三,从主导力量看,“私有化”方案最后形成的实际运作流程,必然是与资本密切结合,或者说能够得到资本支持的技术精英在“自下而上”“社群决策”的外壳下,实质性主导这个进程;“国际化”方案最终是要让主权国家,尤其是技术、产业、资本、治理等实体能力相对弱势的发展中国家,依托主权平等提供的法权基础,在全球网络空间关键资源的治理上占据更多的发言权,因为在任何情况下,相对弱势的群体总是更容易占据数量上的优势。

3、提出具有吸引力,符合各方合理利益需求的解决方案,并着手启动相应的进程,实质性地推进。ICANN的国际化进程,在相当程度上有些类似国际货币基金组织的改革,直到中国推出并成功实践亚洲基础设施投资开发银行以前,相关的改革进程进展缓慢。在通过展示补充性的,但又相对独立的新解决方案之后,有关强势方才会有更大的动力来做一些实质性的变革。美国主导这一轮ICANN国际化改革,是在缺少真正有影响的替代性解决方案的大环境下进行的。

巴西曾经提出过温和改进方案,即所谓的Netmundial方案。该方案于2014年4月圣保罗会议上出台,其核心要义是试图对ICANN架构做出温和的调整,要求有限度地提升ICANN内政府建议委员会(GAC)的立场;将ICANN制定网络治理政策的职能,和直接管理并配置根服务器权限的职能分离;明确局限要管辖的根服务器是由Verisign公司和ICANN管辖的三台顶级根服务器,不触及对其他处于美国政府部门、高校管辖下的根服务器。这个方案体现了巴西等国家的利益偏好,他们并没有多大雄心塑造一个全新的网络空间新秩序,而是希望通过对多利益相关方模式的有限改革,换取美国政府极其有限的让步,即确认ICANN对其所管辖的数量有限的服务器的独立管辖。这种让步的本质,就是希望占据实力优势的国家能够自我约束。

印度则出台过比巴西方案更加激进的调整构想,其核心要求是试图将全球网络空间治理的主要职能转交给国际电信联盟(ITU)。为了实现这一策略,他们首先是在2014年国际电信联盟的釜山会议上尝试将有关关键技术和权限交给电信联盟,为此不惜令釜山会议面临流产的险境;同时,印度关于重组全球网络空间关键资源的建议也是颠覆性的,它提出应该参考现有的国际长途电话的管理模式和运行机制,各国将数据资源置于本国境内,然后通过类似拨打国际长途电话的方式,在访问相关网络资源时,使用统一分配的国别网络识别码,再进行接入。由于构想过于惊世骇俗,在提交大会讨论时又存在程序瑕疵,印度这个方案至少在釜山会议当场就引发了美国的强烈不满,美方明确表示将尽一切力量抵制印度的方案。釜山会议之后,有美国研究者在不同场合都提到,“因为印度在釜山会议上的所作所为,所以印度已经失去了继续推进网络空间新秩序建立所必须的声望”。

对中国而言,值得努力的方向之一是构建更多建设性、参与性的方案,而不是简单的否定性参与。同时,在参与和推进全球网络空间治理国际化的进程中,中国需要在观念和能力上进行有效的调适和建设:一方面是要形成从中国国家利益和战略需求出发,构建中国方案。这个方面工作的重点是要勇于和善于讨论中国的国家利益;另一方面是要提升中国在全球网络空间治理领域的战略决策能力,这个方面工作的起点可能是国内网络治理领域的战略创新。从实践看,要在全球网络空间技术社群提升中国的地位,就必须提升能够进入这个社群的中方技术精英的国家认同感;实现有效创新的目的,是确保在这些社群,有能够代表中国利益的有效意见输入,而不是相反。(责任编辑:钟宇欢)

Direction dispute during the process of the governance structure change of ICANN : internationalization, or privatization?

SHEN Yi

Abstract: The result of IANA regulatory authority transfer process will be announced on September 30, 2016. It will be the most symbolic event of the governance structure change of ICANN and the global cyberspace. Internationalization or privatization is the main issue through the process of change. It’s inevitable when capital and political power spread to cyberspace. This paper attempts to briefly sort out the relevant development process and puts forward some views and suggestions based on the basic implementation and policy practice.

Key words: cyberspace governance; internationalization; privatization

作者简介

沈逸 :复旦大学国际关系与公共事务学院副教授,复旦大学网络空间治理研究中心副主任, 中国网络空间研究院特约研究员。

参考文献

[1] Lawrence E. Strickling,“Update on the IANA Transition”, http://www.ntia.doc.gov/blog/2016/update-iana-transition,(2016 年 9 月 10 日)

[2] 来源:https://www.judiciary.senate.gov/imo/media/doc/2016-09-08%20CEG,%20Senate%20Commerce,%20House%20Judicairy,%20House%20E&C%20to%20DOJ,%20DOC%20-%20IANA%20Transfer.pdf (2016 年 9 月 10 日)

[3] 相 关 参 考 和 说 明 资 料, 参 见 RFC 2870 – Root Name Server Operational Requirements,RFC 2826 – IAB Technical Comment on the Unique DNS Root。

[4] 参 见:The White House, “Memorandum for the Heads of Executive Departments and Agencies,” (July 1, 1997), http://clinton4.nara.gov/WH/New/Commerce/directive.html(2016 年 9 月 10 日)

[5] 根 据 相 关 资 料 整 理, 主 要 来 源:Klein, Hans. "ICANN and Internet governance: Leveraging technical coordination to

realize global public policy." The Information Society 18.3 (2002): 193-207;Mueller, Milton. Ruling the root: Internet governance and the taming of cyberspace. MIT press, 2002.

[6] Mueller, Milton. Ruling the root: Internet governance and the taming of cyberspace. MIT press, 2002.

[7] 参 见:https://www.ripe.net/participate/meetings/roundtable/march-2005/presentations/the-root-name-server-system-operation-of- the-k-root-server,(2016 年 9 月 10 日)

[8] Report of the Working Group on Internet Governance

[9] Report of the Working Group on Internet Governance

[10] Report of the Working Group on Internet Governance

[11] Report of the Working Group on Internet Governance

[12] Notice - Cancelled Internet Assigned Numbers Authority (IANA) Functions - Request for Proposal (RFP) SA1301-12-RP-IANA, 来 源:http://www.ntia.doc.gov/other-publication/2012/notice-internet-assigned-numbers-authority-iana-functions-request-proposal-rf,(2016 年 9 月 10 日)

[13] Kruger, L. G. (2013). Internet Governance and the Domain Name System: Issues for Congress, Congressional Research Service, Library of Congress.

世界信息社会峰会和全球互联网治理论坛十年回顾与未来展望

上个世纪中期以来,飞速发展的信息和传播技术,给人类社会带来巨大影响和冲击,许多专家认为人类已经进入“信息社会”。而以联合国为代表的国际社会第一次系统地对信息和传播技术带来的发展机遇和挑战进行评估和讨论,则始于2003年和2005年联合国召开的世界信息社会峰会“World Summiton the Information Society”(WSIS)。这两次峰会分别在日内瓦和突尼斯召开,主要由世界各国的政府代表团参加。由于信息社会所牵涉的议题广泛,同时也邀请了相关的联合国机构,国际组织,非政府组织,公民社会和私营企业参加,从而缔造了一个典型的“多方利益相关者”(Multi-stakeholder)参与的进程和论坛。以日内瓦峰会为例,来自175个国家的4,590位政府代表,3,310位非政府机构的代表和514位企业界人士,总计一万多人参加了会议。[1]由于这次日内瓦峰会取得了巨大成功,后续的二段突尼斯峰会总参与人数达到了19,401人,政府代表5,857多人,非政府代表6,241人,以及大幅度增加的企业代表4,816人。[2]

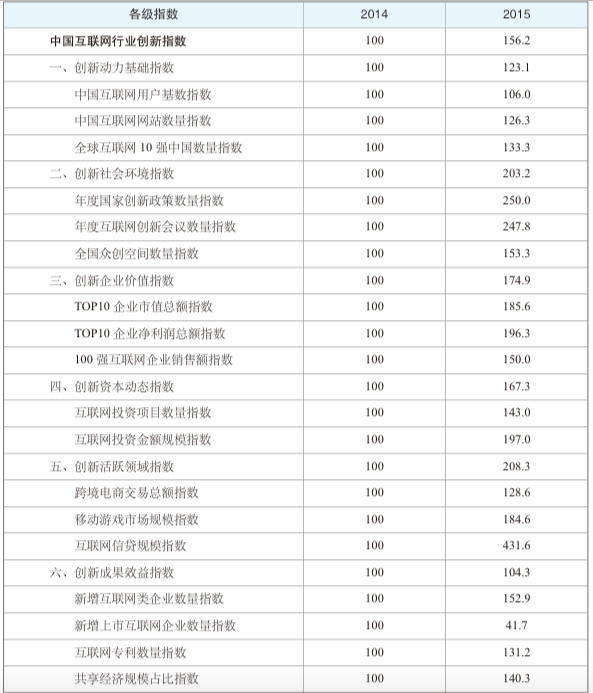

表1:2003年 年日内瓦峰会的多方利益相关者参与情况

正是由于广泛的参与,这两届峰会就信息社会的走向进行了深入的讨论,取得了丰硕成果,并达成了深远的共识,提交了四个纲领性文件:1、《日内瓦原则宣言》;2、《日内瓦行动计划》;3、《突尼斯承诺》;4、《突尼斯信息社会议程》。

2003年通过的《日内瓦原则宣言》明确提出国际社会“以人为本,包容全纳,促进发展的信息社会”愿景,在此信息社会中,人人可以创造、获取、使用和分享信息和知识,使个人、社区和各国人民均能充分发挥各自的潜力,促进实现可持续发展并提高生活质量。[3]这就是峰会达成的全球信息社会发展和建设的核心理念。这一理念也设定了信息社会的宏大目标,具体如何践行呢?《日内瓦行动计划》进一步概括了各国在截止2015年建设信息社会的11个方向和专业领域:[4]

1.各国政府和所有利益相关方在推动信息通信技术促进发展方面的作用:即政府和公众以及企业应当建立伙伴关系,有效参与信息社会的发展和建设,也就是建立多方利益相关者参与的机制。

2.信息通信基础设施:即各国在信息科技战略方面要首先提供硬件设施和网络连接,尤其是在不发达的国家和地区。

3.获取信息和知识:即个人,组织和社区都可以利用通信网络获取信息和知识,使得信息和知识通过新兴传播技术实现广泛分享。

4.能力建设:即通过教育和培训来提高公众使用信息技术的能力和技巧,包括专业人员,女性和儿童。

5.树立使用信息通信技术的信心并提高安全性:即在国际和国内范围提高信息技术和数据信息的安全性。

6.环境建设:主要指建立配套的法律监管和政策环境。

7.信息通信技术的应用:即将信息通信技术应用在社会和生活的各个方面:电子商务、电子学习、电子卫生、电子就业、电子环境、电子农业、电子科学等。

8.文化多样性与特征,语言多样性与本地内容:即通过信息技术来保护和促进文化语言和内容的多样性,包括通过传统和数字媒体服务,提供与信息社会中个人的文化和语言相适应的内容。

9.媒体:即在传统社会中扮演重要角色的传统媒体例如报纸、广播电视以及新型媒体应当在信息社会中继续发挥重要作用。独立,自由和多样化的媒体在建设信息社会中发挥着举足轻重的作用,要鼓励南北国家之间的媒体合作和交流,优化信息技术的媒体功能,鼓励媒体发挥弥合知识鸿沟和文化多传播的内容。

10.信息社会的道德内涵:即弘扬信息社会应遵从普遍认同的价值观,推进公共利益,防止滥用信息通信技术。

11.国际和区域性合作:即通过国际和区域合作进一步促进普遍接入和弥合数字鸿沟。《突尼斯承诺》[5]强调了弥合数字鸿沟的社会性挑战,即在促进各国信息技术基础设施建设的基础上,弥合数字鸿沟要以人为本,包括使得残疾人、妇女、儿童、社会边缘群体、弱势群体,原住民等都能够从信息社会受益,而在国际范围内,要特别关注发展中国家、经济转型期国家、最不发达国家以及其它处于困难时期的国家的特殊需要。针对作为社会数字鸿沟一部分的性别鸿沟,主张鼓励妇女参与信息社会和决策过程。

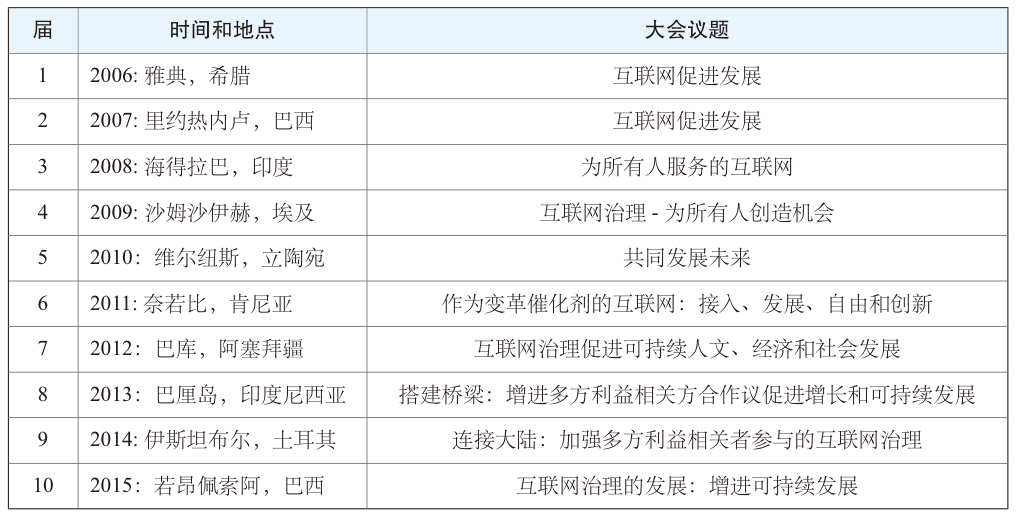

表2:过去十届互联网治理论坛(IGF)的举办国以及大会议题一览

鉴于互联网技术的飞速发展和全球普及,2005年的《突尼斯议程》[6]最重要的贡献是设置了全球互联网治理(Internet Governance)的议程。该文件明确指出“互联网已发展成为面向公众的全球性设施,其治理应成为信息社会日程的核心议题”。《突尼斯议程》前瞻性地提出:“互联网的国际管理必须是多边的、透明和民主的,并有政府、私营部门、民间团体和国际组织的充分参与。它应确保资源的公平分配、促进普遍接入,并保证互联网的稳定和安全运行,同时考虑到语言的多样性”。[7]这段话列出了多方利益相关者(Multi-stakeholder)的主体:政府、私营部门、民间团体和国际组织。在过去十年里,随着社会各界更广泛地参与互联网治理,参与者的范围也在扩大,国际社会逐渐认可了一些新的利益相关者,比如2014年巴西召开的全球互联网大会(Netmundial)就在成果文件里正式确认了“技术团体”(technical community)“学术团体”(academic community)以及网络用户个人(users),[8]而在联合国教科文组织有关互联网治理的成果文件[9]里,还确认了新闻媒体(news media)作为互联网治理的另一个重要参与者。

关于互联网治理(Internet Governance),2005年的时候还没有统一的定义,《突尼斯议程》的第34段给出了工作定义:“由政府、私营部门和民间团体,基于各自领域,共同制定和采纳可以共享的原则、规范、规则、决策程序和项目,从而指导和引领互联网发展和使用的方向”。[10]《突尼斯议程》的第35段强调互联网的治理包含技术和公共政策两个方面的问题,而且呼吁所有利益相关方:私营部门、民间团体、和相关政府间和国际组织(如联合国教科文组织UNESCO,国际电信联盟ITU等)的参与。与此对应的还有更加具体的举措:《突尼斯议程》的第72段请联合国秘书长在一个开放而包容的进程中于2006年召集一次有关利益相关方政策对话的新论坛,该论坛被称为互联网治理论坛(Internet Governance Forum,IGF),以讨论互联网治理相关的公共政策问题。

2006年,第一届互联网治理论坛在希腊的雅典召开,由此开启了全球互联网治理论坛的序幕。这是一个鼓励多方利益相关者参与的开放式国际论坛,所有人只要在网上注册就可以参加论坛。该论坛为期一周,2000多名政府、私营企业、民间团体和国际组织代表自主组织和参与两百场左右的分会场,工作坊以及圆桌会议,议题涉及网络接入,开放性,网络安全和多样性四大领域。在过去十年中,互联网治理论坛便在各国政府的接力主办下声誉日隆,议题和参与者也经历了很大演变,成为全球互联网治理的最有代表性的旗舰式论坛。过去十年中,该论坛逐年在不同的大洲和不同的国家举办,[11]吸引了越来越多的参会者,成为全球互联网治理政策讨论最权威的论坛。2016年的互联网治理论坛将于12月在墨西哥举行。[12]

以2015年在巴西举行的第10届互联网治理论坛为例,由于恰逢信息社会峰会的十年审查进程以及联合国大会刚刚通过了2030可持续发展议程,大会主题聚焦于互联网治理对于可持续发展的作用,而事实上在过去10年中,“发展”是几乎每届论坛主题的关键词,这充分体现了互联网治理论坛对世界信息社会峰会“以人为本,包容全纳,和促进发展的信息社会”理念的贯彻。在2015年巴西大会上,共有来自116个国家的2000多名注册参会者,以及上千人通过网络远程参与论坛讨论。为期四天的会议,总计超过150个分会和工作坊,讨论了包括网络安全和信任、互联网经济、包容全纳和多样性、开放、加强多利益相关方合作、互联网和人权、关键的互联网资源以及新近话题等。

值得注意的是,本着透明和分享的原则,这十次论坛的大会议程和会议纪要,逐场文字实录都如实地保存在联合国经社部互联网治理论坛秘书处维护的互联网治理论坛网站[13]上,成为普遍接入和分享的公共信息资源,为世界范围的政策制定者和研究者提供参考。最近有一个自发性的活动叫“互联网治理论坛之友”,通过更加先进的数据管理和搜索技术,建立了一个十分用户友好的网页,[14]方便读者从理解使用关键字来查询互联网治理论坛的网站内容。

日内瓦和突尼斯峰会之后,日内瓦行动方案的11条发展方向和专业领域主要由联合国系统几大国际机构牵头协调和执行:国际电信联盟(ITU)、联合国贸易和发展会议(UNCTAD)、联合国教科文组织(UNESCO)和联合国发展基金(UNDP),总协调机构是位于UN总部直接向联合国大会(UNGA)报告的经社理事会(ECOSOC)及其授权的科技促进发展委员会(CSTD)。在过去十年中,国际电信联盟在其他机构的合作下,每年在日内瓦举行世界信息社会峰会论坛(WSIS Forum),旨在跟踪和讨论日内瓦行动计划的贯彻执行情况。

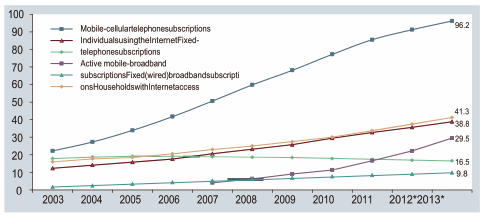

2015年12月份,联合国第70次大会审批和通过了《信息社会峰会成果文件》,[15]标志着峰会后续执行的第一个十年告一段落,同时展望了2015后致力于实现2030可持续发展目标[16]的信息社会战略。《信息社会峰会成果文件》充分认可了过去十年信息传播技术在连通性、使用、创造和创新方面实现的显著增长,这些技术成为消除贫困和改善经济、社会和环境的新工具。该文件特别引用了许多具体数据来说明这一点:全球移动电话用户数目已从2005年的22亿增加到2015年的71亿;到2015年底,有32亿人上网,超过世界总人口的43%,其中20亿人来自发展中国家;固定宽带用户普及率已近10%,2005年为3.4%;移动宽带仍然是增长最快的市场部门,保持着两位数的增长率,在2015年达到47%,自2007年以来增加11倍。

日内瓦峰会确立的“以人为本,包容全纳,和促进发展的信息社会”的愿景在过去十年来持续激励全球范围内的后续行动,而这一愿景正在逐渐地变成现实:从2005到2015十年间,信息技术对社会和经济发展的影响力迅速增加,信息技术极大地推动了几乎世界上每个国家的社会和经济发展,国际电信联盟和世界经济论坛都有报告和数据证明这一点。

下面图表来自国际电信联盟2013年发布的全球报告,自2003这10年来最为显著的发展就是全球手机用户的剧增,从20%多增加到96.2%,几乎实现了全球范围的全面普及,成为最为广泛的信息接入方式。其次就是全球互联网接入率从不到20%增加到41.3%,与此同时移动宽带的接入近年来高速增长到29.5%,直追固定电缆网络接入的38.8%。而唯一出现下降趋势的就是传统固定电话的用户,已经逐渐减至16.5%。

图1:全球信息传播技术接入的发展,2003-2013[17]

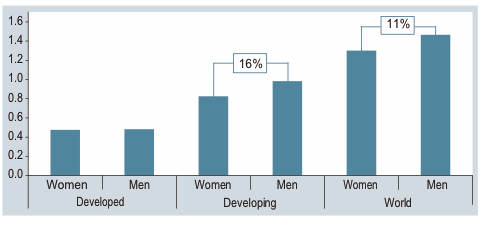

本着日内瓦信息社会峰会“以人为本,包容全纳,和促进发展的信息社会”的精神,信息传播技术的物理接入鸿沟的弥合并不意味着数字鸿沟的全面克服。《信息社会峰会成果文件》关切数字鸿沟的社会层面挑战,例如互联网使用的社会鸿沟,国家之间和国家内部以及男女之间的数字鸿沟仍然存在,为此须采取进一步行动,并加强创造有利的政策环境和国际合作,以改善互联网接入的可负担性、互联网用于获取工作和教育机会、促进能力发展、互联网上多种语言的内容生产、通过互联网促进多元文化保护、促进互联网方面的投资和适当筹资,等等。从下图可以看出,发展中国家数字鸿沟的一大挑战,互联网使用的性别鸿沟,相比发达国家男女网民几乎持平的情况,发展中国家的女性网民比男性网民低16%。因此在未来要鼓励所有利益攸关方充分参与信息社会并有机会获得新技术,特别是促进发展的信息和通信技术,确保妇女在相关领域的权益。

图2:互联网使用方面的性别鸿沟:2013 [18]

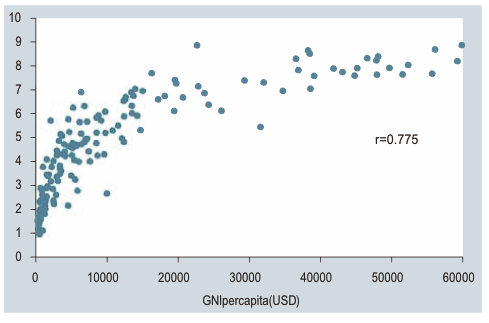

为综合测量信息技术对社会和经济发展的推动作用,国际电信联盟于2009年开发了信息技术发展指数(ICT Development Index,IDI),该指数由信息技术接入指标(包括电话,手机,电脑和拥有互联网接入的家庭数)、使用指标(互联网用户、宽带用户和移动宽带的比例)和技能指标(指平均识字率、高中入学率和大学入学率)组成,用来测量不同国家信息技术接入、使用和所掌握的技能的水平。发达国家和发展中国家在这个指标上有显著差异,以2013年为例,发达国家的IDI指数为7.25,而发展中国家为4.88。[19]基于此,国际电信联盟2014年发布的报告作了一个信息技术发展指数和人均国民收入(Gross National Income, GNI)之间的相关性分析,从结果来看,两者存在非常显著的相关性(r=0.78),图中信息技术发展指数较高的国家所对应的是人均国民生产总值最高的欧洲,北美和亚太较发达国家。该报告还指出,在那些信息技术指数领先的国家,信息技术市场的自由度和竞争性更强,更多创新,而且人们使用信息技术的技能更好。[20]

图3:信息技术发展指数(IDI)与人均国民收入[21](GNI)的相关性分析2013

正基于此,《信息社会峰会成果文件》指出,数字经济是全球经济中一个重要和日益增长的组成部分,信息技术的发展与国内生产总值的增加相互关联,扩大所有国家、特别是发展中国家在数字经济中的参与至关重要。而且,信息和通信技术有助于提高社会福利水平和包容程度,为公民、企业和政府提供了新的渠道,使其能够分享和增进知识并参与影响其生活和工作的决策。藉助信息和通信技术,在政府提供公共服务、教育、保健和就业以及在商业、农业和科学等方面取得了突破,更多的人有机会获得过去可能难以企及或负担不起的服务和数据。

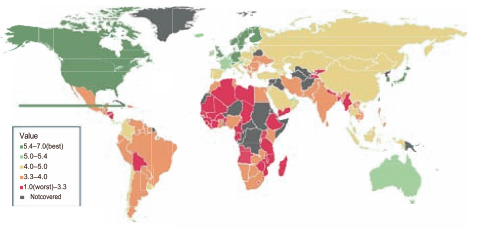

为了更加全面衡量不同国家和社会信息技术发展的完备程度及其对社会和经济的促进程度,达沃斯世界经济论坛(World Economic Forum, WEF)的全球信息技术报告研发了网络完备度(Networked Readiness Index,NRI)的综合指数,综合考量了四大分支指标:1、政策法规和企业创新环境2、基础设施,数字内容,可负担的价格和技能3、个人使用、企业使用和政府使用水平4;经济和社会影响水平。[22]该指数的统计结合了定量和定性的数据,并广泛采纳了国际机构和研究机构的可靠数据。从2014年的统计结果显示(图表4),网络完备程度最高的前十国家主要是北欧、北美、日本、韩国、新加坡等,其网络完备指数在5.4-7.0之间,中国的网络完备指数为4.05,居世界第62位。

该指数意在说明一个国家的信息技术发展在多大程度上促进了社会和经济的发展和福祉,该报告还分析了一些代表性国家网络完备指数的成因:[23]以连续2013-2014两年网络完备指数居首的芬兰为例,芬兰拥有出色的信息技术基础设施建设,90%的人口上网,技术和非技术创新水平高,加之芬兰自1990年中期以来将建设信息技术生态系统作为应对经济危机的对策,而且所有利益相关方(政府,企业和个人等)都积极参加了这个过程,因此总体上取得了积极的成果。

新加坡的信息完备指数连续两年位居第二,成功原因在于其十分有利于企业和创新的政策法规环境,政府制定了一个非常清晰的数字战略,提供了世界上最好的在线服务,其城市规模也有利于信息技术基础设施不断得到提高,而且拥有世界上最好的教育质量。中国尽管从整体规模上是一个信息技术和互联网大国,但网络完备指数偏低,主要因为中国在充分利用信息技术潜能方面相对滞后,虽然专利申请数目有所增长,但整体水平相对较低(世界第32位):每100万人口只有11.5个专利申请。虽然中国的个人上网率增加很快,但只有40%的网民比较常用互联网,而且固定宽带接入率只有13%(世界第51位),移动宽带接入为17%(世界76位)。因此同企业(44位)和政府(38位)相比,中国的个人互联网使用程度相对较低(80位)。中国有人口规模的限制,政策和税收环境也需要朝着更有利于信息技术采用和企业发展方向改进。

图4:网络完备指数(NIR2014)[24]

总的来说,正如联合国贸易和发展大会撰写的《信息峰会十年回顾报告》[25]的评价:“信息科技网络和服务能力比十年前增畅了30倍,万维网由于社交媒体和其他用户生产内容平台的出现变成一个更加交互的平台,而新兴的技术:云计算、大数据、社交媒体分析等,都在催生新兴的企业和政府运作形式,增进人民对社会和经济趋势的预测,并为促进发展的新举措开辟新道路。然而,在2005年人们讨论《突尼斯议程》时,固定和无线宽带、移动互联网、智能手机和平板电脑、云计算、开放数据、社交媒体和大数据都还没有进入视野,但现在已被视为可持续发展的重要推进工具。这也体现了信息技术发展的速度之快和不可控制的特点,正因如此,如何最大限度发挥信息技术的潜力,如何将信息技术融入社会和经济发展,如何运用信息技术改善政府、企业、教育、卫生等公共服务事业,如何制定和更新相应的政策法规框架,如何赋能每一个公民和个人通过信息技术获益,都将持续挑战2015年后的每一个国家和社会。

为应对这些挑战,《信息社会峰会成果文件》再次强调了多利益相关方合作和参与的价值和原则,这种合作和参与是信息社会世界首脑会议进程从一开始就具有的特征,确认各国政府、私营部门、民间社会、国际组织、技术和学术界以及所有其他相关利益相关方的各自作用和责任范围内的有效参与、伙伴关系和合作,特别是在发展中国家享有均衡代表性的前提下,对于建设信息社会仍然至关重要。

已经举办十届的全球互联网论坛(Internet Governance Forum)缔造和实践了多方利益相关者参与政策讨论的最佳典范,也是信息社会峰会后续的显著成就之一。而这种参与模式正在世界范围内迅速复制和铺开。除每年一度的全球互联网论坛,每年世界上所有地区和许多国家还举办总计超过70个以上的地区性和国家范围的互联网治理论坛,而且还开创了诸如“动态联盟”(dynamic coalition),“最佳实践分享论坛”(Best Practice Forums, BPFs),为政策制定者提供相关领域的参考文件和资源,比如如何规范和消除不良通讯,如何建立计算机安全事件反应团队(Computer Security Incident Response Teams,CSIRTs),如何建立多方利益相关者参与的机制,如何应对网络欺凌和针对女性的网络暴力,如何就IPV6和IXPs制定政策等等。

互联网治理论坛的一个制度性创新是于2011年创建了“多方利益相关者咨询组”(Multi-stakeholder Advisory Group-MAG[26]),这是一个由联合国秘书长直接任命的专家组,为秘书长就互联网治理论坛的组织和日程给予建议,一般由55位来自政府、私营企业、公民团体、学术和技术团体的专家组成,由各团体自主推荐人选,除政府代表由各国政府指定外,其他成员每年轮换大约30%。也就是说,每位MAG成员的最长任期是3年。中国互联网协会于2013年首次成功推荐了来自中国的互联网专家进入到MAG专家组参与互联网治理论坛的管理和组织工作。[27]MAG专家组不仅讨论确定每年互联网治理论坛的主题,而且直接评估并批准每年来自全球各方的200多个工作坊提议,因此对整个互联网治理论坛的成功举办起了决定性的作用,而他们代表多方利益和观点的兼容并包性则从制度上保证了互联网治理论坛的代表性。

因此,全球互联网治理论坛不再只是一个年度论坛,而是成为一个庞大的全球性生态系统,[28]在这个生态系统里,各方人们就他们关心的互联网使用和政策问题在国际、地区和国家层面进行广泛和无微不至的参与和交流,从而影响和催生互联网政策和实践的结构性变化。

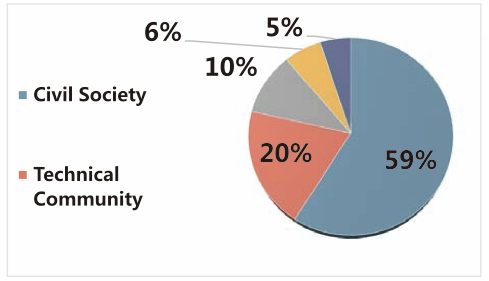

值得注意的是,在过去十年中,发展中国家在互联网治理论坛中的代表性持续增加,从最早的发达国家为主到目前基本持平。以2016年底即将举行的第11届论坛为例,大会一共收到超过270个工作坊的提议(最终由MAG专家组筛选出100个左右给予举办),其中来自发达国家的提议数量是54%,发展中国家的提议数占46%。

互联网治理论坛也广泛采纳多方利益相关者参与设置的议题,在即将举办的11届大会,来自公民团体的提议占了二分之一强,其次是技术团体,来自私营企业和政府的提议分别占10%和6%,MAG专家组认为应该鼓励政府、私营企业和学术界更加积极的参与论坛议题的建议,以进一步提高论坛政策讨论的代表性和质量。

图5:2016互联网治理论坛工作坊提议的多方利益相关者比例

在过去十年的论坛进程中,有关互联网治理的议题也逐步确立了各方共同关注的核心领域,而每个领域的具体议题则处在不断变化之中,以应对迅速发展的互联网技术所带来的新挑战。总的来说,正如《突尼斯议程》定义的那样,互联网治理是一个很宽泛的概念,全球互联网治理论坛从第一届雅典开始基本确立了内涵十分丰富的五大议题领域:

第一大议题领域:互联网的开放性(Openness)。开放性,被认为是互联网最重要和最独特的原则和特点,互联网为亿万网民提供了无远弗界的实时动态交流平台。互联网治理论坛所关注的是如何最大限度维护这种开放性,不因种种政策和技术更新而受到不利的限制,也不因国家和用户的贫富而在获取信息方面受到影响,从而使得互联网的开放性服务于社会发展和推进公民线上的表达自由和信息接入权利。

第二大议题领域:网络安全(Cyber Security)。网络安全既指互联网基础设施的安全,这需要国家、国际组织、私营企业以及技术团体的通力合作,同时也包括网民个人的隐私权不受侵犯以及用户免予受到网络病毒、垃圾邮件以及其他形式的网络攻击。网络安全的问题在“斯诺登泄密”事件后急剧升温,国家如何合法合理的进行互联网监控,国家安全措施如何不以妨害网民隐私权和其它基本权利为代价,等成为互联网治理论坛上持续讨论的热点问题。

第三大议题领域:互联网的多样性(Diversity)。互联网多样性的核心问题是语言多样化(Multi-lingualism),互联网作为全球性的公共舆论和信息交换平台,应该承载丰富多样的语言内容,各国应该鼓励和推动网民使用本地语言上网,从互联网名称与数字地址分配机构[29](ICANN,Internet Corporation for Assigned Names and Numbers)推行的国际化互联网域名(International Domain Name)到政府和企业采取措施促进多语言接入互联网和本地内容的生产,都有利于促进互联网的语言多样化以及文化多元。联合国教科文组织早在2003年通过了《关于普及网络空间及提倡和使用多种语言的建议书》[30],就“开发多种语言的内容和系统”、“推动网络和服务的使用”、“开发公共领域的内容”和“重申公平兼顾权利拥有者与公众双方的利益”四个方面给予了政策建议。

第四大议题领域:互联网接入(Access)。2005年,全球有10亿网民,2010年增加到20亿,2014年增加到30亿。[31]如何让下一个10亿人上网,是互联网治理论坛的经典话题。政府在国家层面营造适当的政策环境,促进电子商务,扩大宽带覆盖面,鼓励互联网服务商的竞争以便降低价格,对于互联网的普及起关键作用。

第五大议题领域:关键的互联网资源(Critical Internet Resources)。这个议题涵盖互联网物理和逻辑基础设施的一系列问题:互联网域名domain name system (DNS)和Internet protocols地址的管理问题,根服务器的管理,网络标准制定,互联节点(interconnection points),电信基础设施,涉及许多国际机构、技术团体,如IETF(互联网工程任务组,全球互联网技术规范的研发和制定)、W3C(万维网联盟,国际中立性技术标准机构)、ISOC(国际互联网协会,负责制定互联网相关标准及推广应用为目的)等。而位于美国的互联网名称与数字地址分配机构(The Internet Corporation for Assigned Names and Numbers (ICANN))作为域名体系和根服务器等诸多关键互联网资源的管理者,成为讨论的焦点,许多人担心该机构由于其同美国商务部的合同关系,会使得属于世界的互联网的关键资源受到美国政府的控制。经过许多届论坛的争议(论坛似乎没有这么大的影响力,应该是多方面的因素决定的),美国商务部电信和信息管理局于2014年3月14日做出了一个历史性决定,即宣布将互联网关键职能IANA(ICANN中管理域名、互联网协议地址、相关数字标识符和协议参数的顶级注册管理机构)的管理权移交给全球互联网多方利益相关社群,而这一移交进程仍在进行之中,并持续在互联网治理论坛上进行讨论。

在最近几次互联网治理论坛上,由于“斯诺登泄密”事件的持续影响,公民的隐私权利和线上表达自由权利成为热点,联合国人权理事会因此于2012年通过了《促进、保护和享受互联网上的人权》[32]决议,联合国大会于2014通过了《数字时代的隐私权》决议,[33]决议强调,按照国际人权法规定的各国义务,任何人的隐私、家庭、住宅或通信均不得受到任意或非法干涉。该决议促请所有国家审查其有关通信监控的程序、做法和立法,及其截获和收集个人数据,包括大规模监控的做法,以期通过确保充分和有效执行国际人权法规定的所有义务,维护载于《世界人权宣言》和《公民权利和政治权利国际公约》(适用于公约缔约国)的隐私权。联合国人权理事会于2015年任命了第一位隐私权的特别报告员,[34]与此同时,国际社会对于当前网络隐私权的重视驻日提高,许多国家把隐私权方面的立法保护和更新提上日程。

在过去十年中,受互联网治理论坛启发,催生了一系列全球性互联网政策论坛和机构,例如智囊机构全球互联网治理委员会(Global Commission on Internet Governance),非洲多方利益相关者倡议的“非洲互联网权利和自由运动”(African Declaration on Internet Rights and Free dominitiative ),巴西政府和互联网名称与数字地址分配机构(ICANN)2014年联合举办了世界互联网大会(“NETMUNDIAL”),一千多名世界各地的代表起草并通过了世界互联网[35]多方利益相关方文件,里面设定了有关互联网治理的基本原则和路线图,在互联网政策界成为广为引用的文件。联合国教科文组织于2015年3月份举办了“点点相连”互联网多方利益相关者大会,其195个成员国在2015年底的38届大会上通过了“点点相连”大会的成果文件和“互联网普遍性”(Internet Universality)的概念框架,为该组织在互联网接入、言论自由、隐私和网络伦理四个领域确定了未来发展方向,并提出了38项行动建议。

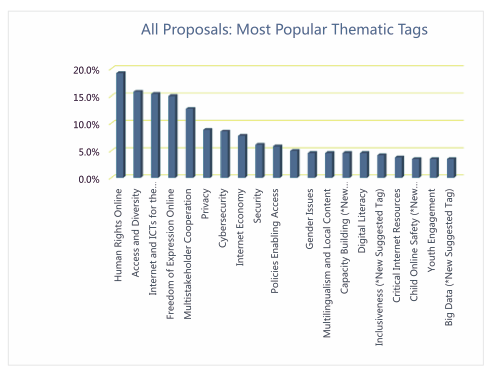

在2016年论坛的工作坊提议中,下列图表统计了各方所关注的议题分布,最受关注的议题集中互联网上的权利问题(包括隐私权、自由表达权、性别平等、儿童保护等)和互联网的接入和发展问题(包括网络接入、互联网经济、网络安全、网络素养等)。

图6:2016年互联网治理论坛的议题比例[36]

信息社会世界峰会的十年历程显示,信息技术不但带来经济繁荣,而且促进社会进步。《信息社会峰会成果文件》制定的愿景是:建立一个以人为本、兼容并包和促进发展的信息社会。为了实现这一目标,各国政府、私营部门、民间社会、国际组织、技术和学术界在内的所有利益相关方需要持续努力和行动。

互联网治理论坛(IGF)作为世界信息社会峰会的重大成果之一,也需要进一步提升所有相关方的参与。联合国经社理事部(UNDESA)作为全球互联网治理论坛的主管单位,于2016年7月在纽约举行了互联网治理论坛研讨会,并公布了研讨纪要,[37]总结了互联网治理论坛举办十年来的主要影响。在过去十年里,在全球互联网治理论坛的框架下,诸如网络犯罪和人权、连接下一个10亿人上网、互联网监控和隐私等热点问题得到充分讨论与关注。该论坛创造了一种新型的更具有兼容性和包容性的政策讨论和决策文化,打造了一个包括技术团体、政策团体以及民间团体可以有效对话的全球性动态社区,促进了国际和地区性合作,也持续吸引更多的人加入到各个层面的政策讨论。过去十年来地区和国家层面的互联网治理论坛(national and regional IGFs (NRIs)如雨后春笋般涌现。

当然,全球互联网治理论坛还面临许多挑战和不足之处,比如,发展中国国家,互联网企业(特别是发展中国家的),女性以及年轻人的参与还需要进一步加强,而互联网治理论坛作为知识的运输站,也缺乏学术界的广泛参与,尤其来自包括中国在内的发展中国家的各界参与。

WSIS and Global Internet Governance Forum Ten Years Review and Future Outlook

HU Xian-hong

Abstract: This paper based on the author’s ten years work experience in WSIS and Global Internet Governance Forum, aims at introducing the core idea of WSIS and the central topic of Internet Governance Forum. The article also wants to sort out the developments and challenges of the global information society in the past ten years and analyses the evolution of the topics, the new topics and the substantive results of Internet Governance Forum. WSIS completed the first 10 years target in 2016, starting the first year of the next 10 years. This research summarizes the important international legal instruments, main spirits and achievements of the process of global information society and internet governance in the past ten years, providing some sources of frequently-used data and related index in the international policy community, with the hope that this research can provide somecertain policy and academic reference for the construction of information society and internet governance in China.

Key words: information society; internet governance; People-centered; inclusiveness

( 责任编辑:李晓晖)

作者简介

胡献红:联合国教科文组织(UNESCO)传播 与信息项目官员,2007 年北京大学新闻与传播 学院传播学博士。

参考文献

[1]数据见国际(ITU)官方统计:http://www.itu.int/net/wsis/geneva/newsroom/index.html

[2]数据见国际(ITU)官方统计:http://www.itu.int/net/wsis/tunis/newsroom/index.html

[3]信息社会世界高峰会议《原则宣言》(2003):http://www.itu.int/net/wsis/documents/doc_multi.asp?lang=en&id=1161|0

[4] http://www.itu.int/net/wsis/documents/doc_multi.asp?lang=en&id=1160|0

[5] http://www.itu.int/net/wsis/documents/doc_multi.asp?lang=en&id=2266|0

[6] http://www.itu.int/net/wsis/documents/doc_multi.asp?lang=en&id=2267|0

[7] http://www.itu.int/net/wsis/documents/doc_multi.asp?lang=en&id=2267|0

[8]这 种 提 法 可 以 参 见 2014 年 互 联 网 治 理 的 里 程 碑 式 文 件 Netmundial 推 荐 原 则 http://netmundial.br/wp-content/uploads/2014/04/NETmundial-Multistakeholder-Document.pdf

[9]又见联合国教科文组织的 ConnectingtheDots 成果文件 http://www.unesco.org/new/fileadmin/MULTIMEDIA/HQ/CI/CI/pdf/outcome_document.pdf

[10]注:所有这四个纲领性文件都有联合国的六种官方语言版本(英语法语西班牙语俄语阿拉伯语和中文),本文主要 在参考英语原文的基础上,采纳大部分中文版的翻译,但某些关键定义,比如“互联网治理”,进行了更加精确化 的翻译和处理。

[11] http://www.intgovforum.org/cms/home-36966

[12] http://www.igf2016.mx/

[13] http://www.intgovforum.org/cms/home-36966

[14]互联网论坛之友:http://friendsoftheigf.org/

[15]《关于信息社会世界首脑会议成果文件执行情况全面审查的大会高级别会议成果文件》http://workspace.unpan.org/ sites/Internet/Documents/UNPAN96085.pdf

[16]联合国 2030 可持续发展目标 http://www.un.org/sustainabledevelopment/sustainable-development-goals/

[17]国际 2013 年报告:测量信息社会,第 2 页 http://www.itu.int/en/ITU-D/Statistics/Documents/publications/mis2013/MIS2013_without_Annex_4.pdf

[18]国际 2013 年报告:测量信息社会,第 12 页 http://www.itu.int/en/ITU-D/Statistics/Documents/publications/mis2013/MIS2013_without_Annex_4.pdf

[19] 2014 年全球信息技术报告,第 65 页:http://reports.weforum.org/global-information-technology-report-2014/

[20]国际 2014 年报告:测量信息社会,第 46 页 http://reports.weforum.org/global-information-technology-report-2014/

[21]国际 2014 年报告:测量信息社会,第 60 页 http://reports.weforum.org/global-information-technology-report-2014/

[22] 2014 年全球信息技术报告,第 6 页:http://reports.weforum.org/global-information-technology-report-2014/

[23] 2014 年全球信息技术报告,第 9-23 页:http://reports.weforum.org/global-information-technology-report-2014/

[24] 2014 年全球信息技术报告,第 9 页:http://reports.weforum.org/global-information-technology-report-2014/

[25] http://unctad.org/en/PublicationsLibrary/dtlstict2015d3_en.pdf

[26] http://www.intgovforum.org/cms/magabout

[27] http://www.intgovforum.org/cms/component/content/article/121-preparatory-process/1290-mag-2013

[28] David Souter “Inside the Information Society: The IGF - retreating to advance, https://www.apc.org/en/blog/inside-information-society- igf-retreating-advance

[29] https://www.icann.org/zh

[30] http://www.unesco.org/new/en/communication-and-information/about-us/how-we-work/strategy-and-programme/promotion-and-use-of-multilingualism-and-universal-access-to-cyberspace/

[31]数据来源:http://www.internetlivestats.com/internet-users/

[32] http://hrlibrary.umn.edu/hrcouncil_res26-13.pdf

[33]http://unbisnet.un.org:8080/ipac20/ipac.jsp?session=1PQ86449792T1.4551&profile=bib&uri=full=3100001~!1038902~!113&ri=1&aspect=subtab124&menu=search&source=~!horizon

[34] http://www.ohchr.org/EN/Issues/Privacy/SR/Pages/SRPrivacyIndex.aspx

[35] http://netmundial.br/netmundial-multistakeholder-statement/

[36] MAG 咨询会文件 http://www.intgovforum.org/cms/documents/igf-meeting/igf-2016/magmeetings/801-open-consultations-12-july-igf-2016-workshop-evaluations-stats-synthesis

[37]互联网治理论坛十年研讨纪要 http://www.intgovforum.org/cms/documents/igf-meeting/igf-2016/812-igf-retreat-proceedings-22july/file

一、引言

自20世纪90年代末以来,各国逐渐认识到互联网的意义,并开始谋求在全球互联网治理中担当更为重要的角色。[1]各国也越来越意识到,互联网技术治理是以美国为中心的、由一个不断发展的私营部门主导的、“多利益攸关方”的治理制度,在一系列国际论坛上引发了关于全球互联网治理(GIG)的合理形式和范围的争论。[2]与互联网的成长和互联网全球治理紧张局势并行的是中国在国际社会中的强势崛起。[3]与其他全球治理领域一样,中国在全球互联网治理领域的参与越来越重要。[4]随着中国的崛起,其倡导的治理模式已经对当今美国主导的、自由的全球互联网治理模式形成挑战。中国政府主张用以国家为中心的治理机制来取代现存的“多利益攸关方”全球互联网治理机制。关于中国政府参与全球互联网治理的英文文献主要集中在两个领域,一是探讨中国的非国家行为体在政府制定总体政策中的作用,二是探究中国参与国际互联网治理中的一些具体的治理问题。[5]除此之外,大多数论及中国政府参与全球互联网治理的论文没有具体聚焦到本文探讨的话题。有两部学术著作具体阐述了中国政府针对“多利益攸关方”全球互联网治理的政策。刘杨钺的文章谈到中国政府参与全球互联网治理,在何种程度上参与以及这种治理结构可能产生的影响。他认为中国对全球互联网治理改革的某些方面做出了贡献,未来随着力量增长有可能会做出更多贡献。[6]弥尔顿•穆勒则认为:中国不大可能成功地改革全球互联网治理中的“多利益攸关方”特性。[7]然而,这两个研究都没有对中国政府参与具体工作进行实证研究,而是将它放在一个广泛的全球互联网治理机构以及技术或非技术的全球互联网治理问题中来考察。关于中国政府参与“多利益攸关方”全球互联网技术治理的中国文献比相应的英文文献要丰富一些。然而,同英文文献所受的局限性一样,中文

文献总体上也没能从大量的实证细节来验证中国政府参与全球互联网技术治理。[8]本文旨在以下两点做出贡献:一是填补文献上的空白。在当代全球互联网技术治理体制中有一些关键性的组织机构,本文对中国政府参与这些组织中的“多利益攸关方”治理做了实证性详细描述。二是概述推动和制约中国应对“多利益攸关方”治理政策的因素。

网络治理有多种理解方式,取决于不同需求各有所侧重。其中,“互联网治理工作小组”(WGIG)是治理机制之一。WGIG是在联合国主持下成立的,代表着国际政治界关于网络治理涵义的共识,广义理解为:“政府、私营部门和公民社会在发挥各自角色的基础上共同发展和应用一致的原则、规范,共同制定政策,以及开展各类项目的过程,其目的是促进互联网的发展和使用。”[9]“互联网治理工作小组”(WGIG)对于互联网治理的定义传达了两个高度相关且有政治意义的论断。首先,定义明确承认,互联网治理是一个“多利益攸关方”的过程,由国家和非国家行为体共同主导。其次,这些行动体在互联网治理中各自发挥不同作用。这两个有争议的观点对于与全球互联网治理相关的当代全球政治至关重要。[10]互联网治理工作组(WGIG)还定义了网络治理问题,将他们分成四类:技术问题、互联网的具体问题、与互联网和其他现象相关的问题、与互联网相关的发展问题。[11]这样的分类说明,全球互联网治理涉及范围广泛,因此,本文将讨论范围限制在第一类,技术问题,这主要是源于以下两个原因。首先,技术治理是互联网存在的基础,因此成为考察中国参与全球互联网治理的一个重要问题领域。其次,全球互联网治理中最有争议的“多方利益攸关方”治理机构的主要工作是互联网技术治理问题,从而为检验中国政府针对这种决策规范提供了最好的指向。